ClickFix se ha convertido en una de las amenazas de ciberseguridad más peligrosas y de rápido crecimiento de 2025, que representa una evolución sofisticada en los ataques de ingeniería social.

Esta técnica engañosa ha aumentado por un 517% sin precedentes en la primera mitad de 2025, convirtiéndose en el segundo vector de ataque más común después del phishing y representa casi el 8% de todos los ataques bloqueados.

A diferencia de los métodos tradicionales de entrega de malware que dependen de las vulnerabilidades técnicas, ClickFix explota la psicología y la confianza humana, engañando a los usuarios para que ejecute comandos maliciosos en sus propios dispositivos a través de mensajes de error falsos cuidadosamente diseñados y indicaciones de verificación.

La efectividad del ataque radica en su capacidad para pasar por alto los controles de seguridad tradicionales al aprovechar herramientas de sistemas de confianza como PowerShell y Windows ejecutan el diálogo, lo que hace que la detección sea extremadamente desafiante.

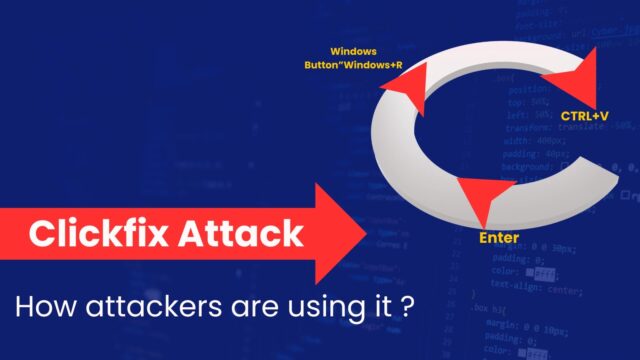

ClickFix Attack Workflow.

Los actores de amenaza que van desde ciberdelincuentes hasta grupos de estado-nación como el APT28 de Rusia, Kimsuky de Corea del Norte e Irán’s Muddywater han adoptado esta técnica para desplegar varias familias de malware, incluidas el robador de lumma, Darkgate, NetSupport Rat y Asyncrat.

La táctica de ingeniería social de clickfix

ClickFix representa una clase magistral en la manipulación psicológica, explotando el deseo natural de los usuarios de resolver problemas de forma independiente en lugar de alertar a los equipos de TI.

El ataque generalmente comienza cuando los usuarios encuentran lo que parece ser un mensaje de error legítimo o un mensaje de verificación mientras navega por los sitios web, abren archivos adjuntos de correo electrónico o hacen clic en anuncios maliciosos.

Aquí hay una tabla completa para la sección Táctica de ingeniería social de ClickFix:

Los indicadores de vulnerabilidades de la medición de elemento táctica de elementos de la táctica de los mensajes de error de tiempo de transmisión crean diálogos de error convincentes que reclaman actualizaciones de navegador, fallas de acceso a documentos o problemas de sistema que requieren la atención inmediata de los usuarios de los usuarios de los usuarios de los usuarios de los usuarios de los usuarios técnicos que prefieren los usuarios de autoservicio que prefieren las soluciones de autoservicio sobre la solicitud. Pantallas de verificación falsas de verificación de recaptcha falsas con la suplente de verificación con “verificar que es humano” o “no soy un robot”. La presión psicológica y los plazos artificiales propensos a la ansiedad sobre la seguridad del sistema y la protección de los datos aumentan las tasas de cumplimiento cuando el lenguaje sensible al tiempo es incorporada de explotación de la explotación de interfaces y mensajes de tecnología bien conocidas como Microsoft, Google y la aplicación legítima de software Software se establecieron relaciones de confianza establecidas con las marcas de tecnología familiares y los servicios de servicios de fideicomiso con niveles de confianza altos niveles de tecnología establecidas con las tasas de éxito de los exitosos de los usuarios, y las tasas de éxito de los usuarios de la confianza, y los servicios de confianza, y los servicios de confianza, y confiden las tasas de éxito de los usuarios de la confianza, y los servicios de confianza, y las tasas de éxito de la confianza, se confían en las tarifas de los exitosas de los usuarios de los usuarios de la confianza. El imitador incorpora logotipos de aspecto oficial, esquemas de color y patrones de lenguaje que reflejan las comunicaciones legítimas crea el sesgo cognitivo a través de la similitud visual a los interfaces auténticos que se basan en las señales visuales para las tasas de detección de la verificación de la autenticidad sin alertas de la apariencia visual auténtica, los usuarios de los usuarios de la solución de la solución del usuario como los usuarios del problema, los que pueden solucionar la autenticencia sin alertas, las tasas de detección de los usuarios de los usuarios de los usuarios de la solución del usuario. Competencia al evitar que los supervisores organizacionales deseen demostrar la capacidad técnica y evitar la dependencia de la participación de los usuarios de los equipos de TI a través de la mensajería de empoderamiento y la autonomía técnica

Esta tabla demuestra cómo las tácticas de ingeniería social ClickFix explotan sistemáticamente los rasgos psicológicos humanos fundamentales y los patrones de comportamiento, lo que lo convierte en una de las amenazas de seguridad cibernética más efectiva en el panorama actual. Cada elemento táctico funciona sinérgicamente para superar el escepticismo de los usuarios y la capacitación de conciencia de seguridad.

Inyección de portapapeles y ejecución de comandos

La sofisticación técnica de ClickFix se encuentra en su mecanismo de manipulación del portapapeles, un proceso conocido como “Pastejacking”. Cuando los usuarios interactúan con el aviso malicioso, el código JavaScript se ejecuta en silencio en segundo plano para llenar su portapapeles con comandos maliciosos.

Phasetechnical Process Technical Detalles Secureguity Bypass MethodjavaScript Payload DespliEmentMalicious Sitios web Inyectar código JavaScript que monitorea las interacciones del usuario con mensajes de error falsos o Captcha ProltShidden JavaScript Monitors DOM Events, sigue sin ser detectado hasta que se active las activaciones de la activación dentro del contexto de seguridad sin explotación sin explotar la población de clubbook de vulnerabilidades vulneraborales. CopyToclipboard Función Reemplazar el contenido del portapapeles con los comandos de PowerBapel de malicioso PowerShell de PowerShell. como “ipconfig /flushdns” para enmascarar actividades maliciosas comandos de aspecto legitimado mezclados con código malicioso evade el análisis estático de instrucciones de la secuencia de la secuencia de la interfaz de las guías: presione Presione Win+R → Presion ExecutionCommand aprovecha las utilidades confiables de Windows (mshta.exe, powershell) para descargar y ejecutar cargas útiles de los usuarios remotos de los usuarios de los usuarios de la aplicación Microsoft HTML y herramientas de sistema confiable para evitar las utilidades de Windows con control de seguridad Ejecutar código malicioso sin activar alertas de seguridad de seguridad

Esta tabla ilustra cómo cada fase del proceso de inyección de portapapeles ClickFix funciona a nivel técnico y al mismo tiempo explica los mecanismos de derivación de seguridad que hacen que este vector de ataque sea tan efectivo contra las defensas de seguridad cibernética tradicional.

La técnica de inyección del portapapeles es particularmente insidiosa porque funciona completamente dentro del contexto de seguridad del navegador hasta el paso de ejecución final. Las características de seguridad de los navegadores modernos no pueden detectar este enfoque de ingeniería social, ya que no se produce una explotación de vulnerabilidad real.

Ataques de malware de clickfix

Las campañas de ClickFix del mundo real han demostrado la versatilidad de la técnica en la entrega de diversas cargas útiles de malware en múltiples vectores de infección.

La metodología de ataque ha sido adoptada por organizaciones cibercriminales y grupos de amenazas patrocinados por el estado, lo que resulta en importantes incidentes de seguridad en todo el mundo.

Principales ejemplos de campaña:

Red de distribución de Staaler Lumma: Microsoft Amenazing Intelligence documentó una campaña sofisticada en abril de 2025 que combinó Etherhiding (almacenamiento de la carga útil de blockchain) con la ingeniería social de ClickFix.

La operación comprometió numerosos sitios web y utilizó contratos de cadena inteligente Binance para alojar el código malicioso, lo que hace que los métodos de bloqueo tradicionales sean ineficaces.

ClickFix Campañas de ataque de malware.

Dirección del sector de la salud: el Departamento de Salud y Servicios Humanos de EE. UU. Informó múltiples campañas de ClickFix específicamente dirigidas a organizaciones de atención médica. Estos ataques se hicieron pasar por actualizaciones de software médico y notificaciones del sistema de registros de salud electrónicos, lo que lleva a la implementación de malware Darkgate y Stealer Vidar. Las campañas comprometieron con éxito más de 300 instalaciones de atención médica a nivel mundial.

Campaña Swiss Ricardo Marketplace: los investigadores de seguridad identificaron una operación de ClickFix en el idioma alemán dirigido a organizaciones suizas al hacerse pasar por la plataforma de comercio electrónico Ricardo. Las víctimas recibieron correos electrónicos de aspecto legítimo sobre las actividades del mercado, lo que los llevó a páginas falsas de Captcha. La campaña implementó Asyncrat y Purelog Stealer a través de archivos zip alojados en Dropbox.

Distribución de ataque de ClickFix. APT28 ruso: Utilizado ClickFix en campañas dirigidas a entidades gubernamentales ucranianas, distribuyendo afortunado robador de información voluntaria a través de notificaciones falsas para compartir documentos. Kimsuky de Corea del Norte: se hizo pasar por diplomáticos japoneses en la ingeniería social basada en la conversación, y finalmente dirigió los objetivos a sitios habilitados para ClickFix que implementan Quasar Rat. Iranian Muddywater: Incorporated ClickFix en campañas de espionaje más amplias dirigidas a la infraestructura crítica.

Diversidad de carga útil de malware: las campañas de ClickFix han entregado con éxito:

Los robadores de información: robador de Lumma, SnakeStealer, Redline Stealer y Vidar Stealer para la recolección de credenciales. Troyanos de acceso remoto: rata NetSupport, Asyncrat, Darkgate y Sectoprat para el control del sistema persistente. Malware bancario: Danabot para operaciones de fraude financiero. Ransomware: Grupo de ransomware entrelazado adoptado ClickFix para el acceso inicial en entornos corporativos. Herramientas posteriores a la explotación: marco C2 de Havoc C2 para actividades avanzadas de amenazas persistentes.

Estadísticas e impacto de ataque:

Los datos de telemetría ESET revelan que los ataques de clickFix se concentran en regiones geográficas específicas, con los más altos volúmenes de detección en Japón, Perú, Polonia, España y Eslovaquia.

Evolución de los ataques de ClickFix.

La efectividad de la técnica ha llevado al desarrollo de constructores de clickfix comerciales vendidos en foros subterráneos, lo que permite que los cibercriminales menos técnicamente calificados lanzaran sofisticadas campañas de ingeniería social.

La investigación de Reliaquest indica que ClickFix se ha vuelto tan frecuente que ahora impulsa el éxito de las familias de malware emergentes como Sectoprat, que experimentó un crecimiento significativo en 2025 principalmente debido a las campañas de entrega de ClickFix.

La capacidad de la técnica para evitar los filtros de correo electrónico, los sistemas de protección de punto final y los controles de seguridad de la red lo han convertido en un método preferido para el acceso inicial a través del ecosistema cibercriminal.

La rápida adopción y la tasa de éxito de los ataques de clickFix subrayan un cambio fundamental en el panorama de amenazas, donde la sofisticación de la ingeniería social ha superado la explotación técnica como el principal medio de compromiso del sistema.

Las organizaciones deben adaptar sus estrategias de seguridad para abordar este vector de ataque centrado en el ser humano que explota la confianza y la familiaridad en lugar de las vulnerabilidades de software.

¡Encuentra esta historia interesante! Séguenos LinkedIn y incógnita Para obtener más actualizaciones instantáneas.