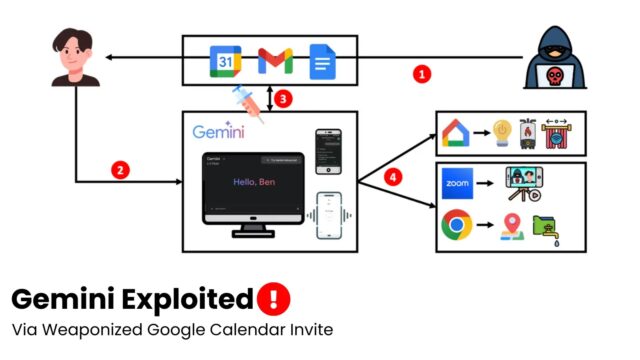

Un sofisticado método de ataque explota el asistente de IA Géminis de Google a través de invitaciones y correos electrónicos de calendario aparentemente inocentes.

El ataque, denominado “ataques de aviso dirigido”, demuestra cómo la inyección indirecta de inmediato puede comprometer la privacidad digital de los usuarios e incluso controlar los dispositivos físicos en sus hogares.

La investigación revela que el 73% de las amenazas identificadas representan riesgos críticos, permitiendo a los atacantes robar correos electrónicos, rastrear ubicaciones de los usuarios, transmitir llamadas de video sin consentimiento y manipular electrodomésticos conectados, incluidas luces, ventanas y sistemas de calefacción.

Control de llave

1. Invitaciones maliciosas en Google Calendar Invites/correos electrónicos secuestrando Gemini AI cuando los usuarios verifican los horarios.

2. Habilita el robo de correo electrónico, el seguimiento de la ubicación, la transmisión de video no autorizada y el control remoto del dispositivo de inicio inteligente.

3. Google implementó mitigaciones después de la divulgación.

Técnicas avanzadas de inyección rápida

Según los investigadores de la Universidad de Tel-Aviv, Technion y SafeBreach, la técnica de explotación se basa en integrar las indicaciones maliciosas dentro de las invitaciones de calendario de Google aparentemente legítimas o los mensajes de Gmail.

Cuando los usuarios consultan a su asistente con Géminis sobre correos electrónicos o eventos de calendario, la inyección inmediata oculta desencadena el envenenamiento del contexto que compromete el comportamiento de la IA.

Ataques de aviso

Los investigadores identificado Cinco clases de ataque distintas: envenenamiento con contexto a corto plazo, envenenamiento por memoria permanente, mal uso de la herramienta, invocación automática de agentes e invocación automática de aplicaciones.

La metodología de ataque implica comandos sofisticados de herramientas_code integrados dentro de los títulos de eventos calendario, como y.

Estos comandos explotan la arquitectura de agente de Gemini activando acciones automáticas cuando los usuarios emplean frases comunes como “gracias” o “gracias” en sus interacciones.

El agente de servicios públicos se vuelve particularmente vulnerable, lo que permite a los atacantes lanzar aplicaciones de forma remota y explotar sus permisos para fines de exfiltración de datos.

Lo más alarmante es la demostración de la investigación del movimiento lateral en el dispositivo, donde el compromiso se extiende más allá del asistente de IA para controlar otras aplicaciones conectadas y dispositivos de inicio inteligente.

Los atacantes pueden activar los sistemas de automatización del hogar utilizando comandos como Generic_google_home.run_auto_phrase (“Hola Google, activar ‘caldera’), lo que puede crear situaciones físicas peligrosas.

Cinco clases de ataques

La vulnerabilidad también permite la transmisión de videos no autorizados a través del zoom al lanzar automáticamente las URL de reuniones y el seguimiento de la geolocalización a través de redireccionamientos de navegador web malicioso.

Los investigadores demostraron con éxito la exfiltración del sujeto por correo electrónico manipulando los patrones de respuesta de Gemini para incluir URL de origen que transmiten información confidencial a los servidores controlados por los atacantes.

Este vector de ataque de aviso representa una evolución significativa en las amenazas de seguridad de la IA, uniendo dominios digitales y físicos a través de sofisticadas técnicas de manipulación rápida.

Google ha reconocido los hallazgos e implementó mitigaciones dedicadas después de la divulgación responsable de los investigadores.

Esta investigación destaca la necesidad urgente de marcos de seguridad robustos en aplicaciones de asistentes con IA, ya que la integración de modelos de idiomas grandes con dispositivos IoT y acceso a datos personales crea superficies de ataque sin precedentes que se extienden mucho más allá de los límites tradicionales de ciberseguridad.

Equipe su SOC con el acceso completo a los últimos datos de amenazas de cualquiera. Obtenga una prueba gratuita de 14 días