Dos vulnerabilidades de alta severidad en el Código Claude de Anthrope podrían permitir a los atacantes escapar de las restricciones y ejecutar comandos no autorizados. Lo más notable, Claude en sí mismo ayudó involuntariamente a desarrollar las hazañas utilizadas contra sus propios mecanismos de seguridad.

Las vulnerabilidades descubiertas por Elad Beber de Cymulate, CVE-2025-54794 y CVE-2025-54795, demuestran cómo las capacidades analíticas de AI Systems pueden girarse contra sus propios controles de seguridad a través de una cuidadosa elaboración rápida.

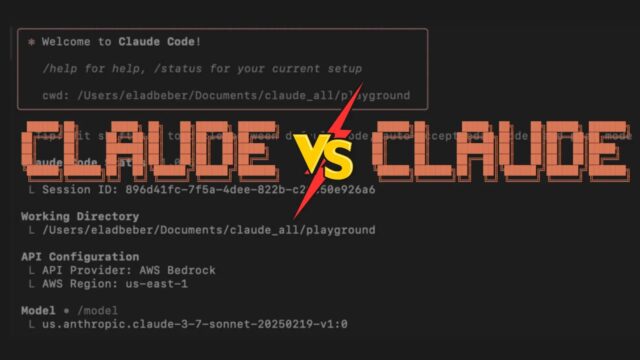

Claude Code opera como el Asistente de codificación de AI con AI, diseñado para ayudar a los desarrolladores a escribir y ejecutar código a través del lenguaje natural. Su seguridad se basa en dos defensas primarias: restricciones actuales del directorio de trabajo (CWD) que las operaciones de archivos de sandbox y la lista blanca de comandos que permiten solo operaciones preaprobadas como LS, CAT y ECHO.

Código Claude

CVE-2025-54794: Bypass de restricción de ruta

La primera vulnerabilidad explota la validación de ruta basada en prefijo ingenuo en el sistema de contención de directorio del código de Claude. Al validar las rutas de archivo, el sistema simplemente verifica si una ruta solicitada comienza con el prefijo de directorio aprobado.

Un atacante puede evitar esto creando un directorio con un prefijo similar. Por ejemplo, si el directorio de trabajo es /tmp /permitido_dir, creando /tmp /permitido_dir_malicious pasaría la validación porque comienza con el prefijo aprobado. Esto otorga acceso no autorizado a archivos fuera del sandbox previsto.

Cuando se combina con enlaces simbólicos, esta vulnerabilidad permite el acceso a archivos críticos del sistema, lo que potencialmente conduce a una escalada de privilegios en entornos donde el código Claude se ejecuta con privilegios elevados.

CVE-2025-54795: Inyección de comando

La segunda vulnerabilidad permite la ejecución de comandos arbitrarios a través de la desinfección de entrada inadecuada de los comandos de la lista blanca. Los atacantes pueden inyectar comandos maliciosos mientras se disfrazan de operaciones legítimas.

El ataque explota el comando echo usando una plantilla como: echo “\”; ; echo \ “”. Esta carga útil termina la cadena de eco, inyecta el comando del atacante y luego reanuda el eco para mantener la legitimidad. Dado que el constructo parece originarse a partir de un comando con la lista blanca, Claude Code lo ejecuta sin confirmación del usuario.

Beber demostró esto haciendo que Claude ejecute la calculadora Open -A, iniciando aplicaciones sin autorización.

El aspecto más llamativo de la investigación de Beber fue cómo Claude participó activamente en el desarrollo de hazañas contra sí misma. A través del refinamiento iterativo, Claude analizó los intentos de ataque fallidos, identificó por qué no funcionaron y sugirió mejoras para evitar sus propias protecciones.

Este desarrollo de vulnerabilidad recursivo revela un desafío de seguridad de IA fundamental: estos sistemas pueden dirigirse a identificar y explotar sus propias debilidades a través de la ingeniería social y la rápida manipulación.

Investigación de Beber involucrado Ingeniería inversa de la base de código JavaScript de Claude Claude utilizando herramientas como WebCrack y combinando esto con las capacidades analíticas de Claude para desempaquetar el código minificado. Este proceso expuso los patrones de regex vulnerables y las funciones de validación de ruta que habilitaron ambos ataques.

Estas vulnerabilidades plantean riesgos significativos en entornos empresariales donde el código Claude podría operar con privilegios elevados. El bypass de ruta podría habilitar el acceso a archivos de configuración confidenciales y credenciales, mientras que la inyección de comandos podría establecer acceso persistente o instalar las puertas traseras.

La explotación exitosa requiere introducir contenido no confiable en el contexto del código de Claude, que podría ocurrir a través de documentación maliciosa, archivos de proyectos comprometidos o ingeniería social.

Respuesta de Anthrope

Anthrope respondió rápidamente a la divulgación responsable de Beber. CVE-2025-54794 se fijó en la versión 0.2.111 con una sólida comparación de ruta canónica, mientras que CVE-2025-54795 se resolvió en la versión 1.0.20 con desinfectación de entrada mejorada y validación de comandos granulares.

Vulnerabilidad Versiones Fixed VersionActionDescriptionPath Restriction bypassCVE-2025-54794

La investigación subraya la necesidad de aplicar prácticas de seguridad rigurosas a las herramientas de desarrollo con IA, tratándolas con la misma precaución que los sistemas de software tradicionales mientras desarrollan nuevos enfoques para amenazas específicas de IA.

CVE-2025-54794 y CVE-2025-54795 iluminan los desafíos emergentes de asegurar sistemas de IA que pueden analizar y potencialmente comprometer sus propias medidas de seguridad.

A medida que los sistemas de IA se vuelven más capaces, la comunidad de seguridad cibernética debe desarrollar enfoques innovadores, metodologías de prueba rigurosas y una colaboración continua entre los desarrolladores de IA e investigadores de seguridad para abordar estas amenazas en evolución de manera efectiva.

Integre cualquiera. Pruebe 50 búsquedas de prueba gratuitas