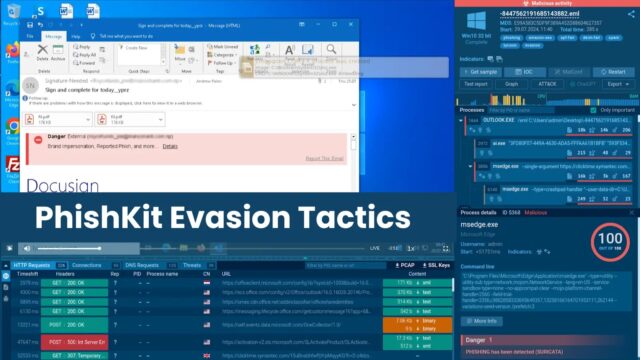

Los atacantes cibernéticos refinan constantemente sus métodos de evasión. Eso es lo que hace amenazas, incluido el phishing, cada vez más difícil de detectar e investigar.

Kits como Tycoon 2fa evolucionan regularmente con nuevos trucos agregados a su arsenal. Pasan las defensas y comprometen a las empresas, demostrando una gran adaptación en las amenazas cibernéticas modernas.

Revisemos tres técnicas de evasión clave de Tycoon 2FA usando Any.run interactivo sandbox.

Técnica #1: Uso de diferentes Captchas (Recaptcha, Iconcaptcha, etc.)

En lugar de usar un solo sistema Captcha por amenaza, el magnate 2FA cicla a través de diferentes proveedores, como recaptcha, iconcaptcha y captchas personalizados.

Esta rotación desafía los sistemas de detección basados en la firma y las herramientas de análisis basadas en BOT. No son capaces de evitar constantemente esta técnica de evasión.

Por ejemplo, en la siguiente sesión de análisis de Tycoon 2FA, el Captcha personalizado previamente utilizado fue reemplazada por recaptcha:

Recaptcha utilizado en Tycoon 2FA, como se muestra en cualquiera.

Otros proveedores, como Iconcaptcha, también se han detectado anteriormente (por ejemplo, en un Presentación con fecha del 7 de abril de 2025).

Acelere y simplifique la detección con análisis proactivo en cualquiera de arena interactiva de cualquier. Regístrese hoy

Técnica #2: Huellas digitales del navegador

Usando esta técnica, el kit de phishing de Tycoon 2FA puede distinguir a los usuarios reales de los entornos para el análisis.

Las huellas dactilares significa recopilar información detallada sobre el sistema del usuario, como parámetros de pantalla, zona horaria, detalles del navegador, etc.

Según estos datos, la amenaza decide si continuar con el contenido de phishing o redirigir al usuario a una página legítima. Esto reduce significativamente el riesgo de detección al desarmar las defensas a base de sandbox.

En el caso a continuación, abrir el enlace de phishing conduce a una página que solicita el elemento de imagen y ejecuta script codificado Base64 en caso de un error:

Manejador de onderror sospechoso en el elemento de imagen

Si decodificamos el guión con Cyberchef, revelará que está destinado a recopilar:

Datos del navegador, como parámetros de pantalla, nombre del navegador/plataforma, URL, host, protocolo, propiedades de la consola y cuerpo de documentos. Información sobre la zona horaria, los internos de tiempo de ejecución de JavaScript, las verificaciones de iframe y las propiedades de la interfaz gráfica. Otra información técnica.

Código utilizado para recopilar propiedades del navegador

Los datos recopilados en JSON se insertan en un formulario invisible y se envían al servidor del atacante a través de una solicitud de publicación.

El servidor analiza los datos de las huellas digitales y devuelve una respuesta con un encabezado de ubicación. Hay dos resultados posibles basados en los detalles de los datos recibidos:

Redirección a una página legítima: si la información recopilada indica que algo está apagado, por ejemplo, hay signos de una caja de arena, el usuario se redirige a un sitio legítimo como Emirates, Tesla o SpaceX Sitio web. Redirigir a la página de phishing: de lo contrario, si el entorno parece genuino, el usuario se dirige a la página de phishing de magnate 2FA de Tycoon 2fa.

Técnica #3: Ofuscación a través del cifrado

Mientras que las versiones anteriores de Tycoon2FA se basaban en una ofuscación más simple como Base64 o XOR, las muestras más recientes emplean el cifrado AES para la ofuscación de carga útil. Esto complica la detección significativamente.

El análisis estático se vuelve mucho más difícil, especialmente cuando las claves codificadas y los vectores de inicialización (IV) están integrados en el código.

En esta muestra, podemos observar que el Tycoon2FA utiliza el cifrado AES para la ofuscación de la carga útil, no solo para cargar/descargar datos robados y de servicio en las etapas finales de ejecución:

Ofuscación a través del cifrado en el código

Aunque de lo contrario, la cadena de ejecución es similar a la ofuscación a nivel de AES, requiere mucho más esfuerzo para la ingeniería inversa y la detección.

Webinar en vivo en nuevas tácticas de malware

Obtenga más información sobre los últimos TTP más relevantes y descubra cómo detectarlos de manera eficiente en el seminario web por cualquiera.

Únase a nosotros el miércoles 17 de septiembre a las 3:00 p.m. GMT.

Nuevas tácticas de malware: casos y consejos de detección para SOC: Regístrese para seminarios web

Conclusión: Desglosar tácticas de evasión con cualquiera.

Estas técnicas de evasión son solo una pequeña porción de todos los TTP en constante evolución utilizados por los actores de amenaza. Se ha demostrado que las soluciones tradicionales que dependen demasiado de la automatización y el análisis basado en la firma son ineficientes contra ellas.

Puede ver mejores resultados con análisis de comportamiento, interactivo, no automatizado, en profundidad. Eso es lo que cualquier otro ofrece con su sandbox:

Interactividad en tiempo real: analice el malware desde su núcleo observando e investigando su comportamiento en acción. Resultados rápidos: consulte los veredictos e identifique a las familias de malware en menos de 40 segundos al lanzamiento para reducir su tiempo de análisis a solo minutos. Análisis de comportamiento detallado: obtenga una visibilidad clara de las tácticas de amenazas modernas, las técnicas y los procedimientos para una investigación exhaustiva. Automatización eficiente: detonar amenazas con manos libres con interactividad automatizada y reducir su carga de trabajo al automatizar tareas de rutina que requieren mucho tiempo.

Investigación en profundidad y defensa proactiva para equipos de SOC: Prueba cualquiera.