Microsoft tiene liberado Rift (identificación de óxido y etiquetado de funciones), una herramienta innovadora de código abierto diseñada para ayudar a los analistas de ciberseguridad a identificar y analizar malware oculto dentro de los binarios de óxido.

Resumen 1. Rift: la herramienta de código abierto de Microsoft para analizar malware a base de óxido como BlackCat y Hive Ransomware. 2. Los binarios de óxido tienen más de 10,000 funciones, lo que dificulta el análisis tradicional de malware. 3. Sistema de tres partes con integración IDA Pro para extracción de metadatos y generación de firmas. 4. Probado con éxito en malware real, ayuda a los analistas a centrarse solo en código malicioso.

La comunidad de ciberseguridad ha sido testigo de un cambio significativo hacia el desarrollo de malware basado en el óxido en los últimos cinco años.

Los ejemplos notables incluyen el ransomware BlackCat en diciembre de 2021, seguido de la colmena que se reescribe en Rust en Rust en junio de 2022.

Más recientemente, la familia de malware Asyncrat y el ransomware Ralord han adoptado el óxido, lo que demuestra el creciente atractivo del idioma entre los ciberdelincuentes.

La seguridad de la memoria de Rust, el tipo de seguridad y las características de concurrencia lo hacen atractivo para el desarrollo legítimo, pero estas mismas características crean desafíos sustanciales para los analistas de malware.

A diferencia de los lenguajes de programación tradicionales, los binarios de óxido generalmente están vinculados estáticamente, incorporando un amplio código de biblioteca que puede bloquear ejecutables a más de 3MB al tiempo que contiene casi 10,000 funciones, en comparación con los programas C ++ con menos de 100 funciones y tamaños de menos de 20kb.

Capacidades mejoradas para el análisis binario de óxido

Rift aborda estos desafíos a través de una sofisticada arquitectura de tres componentes diseñada para la integración IDA Pro.

Descripción general del conjunto de herramientas para desarrolladores de óxido

El Analizador Static Rift sirve como un complemento IDA Pro que extrae metadatos críticos, incluido el hash de compilador de óxido, dependencias integradas, arquitectura de destino e información del sistema operativo de archivos binarios.

Analizador estático de grietas

El componente del generador de grietas automatiza los procesos más complejos, incluida la generación de firmas de coqueteo y la diferencia binaria.

Funciona como un envoltorio en torno a herramientas esenciales que incluyen carga (Rust Package Manager), Hexray’s Flair Tools (Sigmake.exe y PCF.EXE), la interfaz de línea de comandos de Ida (IDAT.EXE) y la herramienta de diafora de código abierto.

Esta automatización permite la extracción y procesamiento de archivos COCK y archivos RLIB (formato de archivo específico de óxido similar al TAR).

Fases del generador de grietas

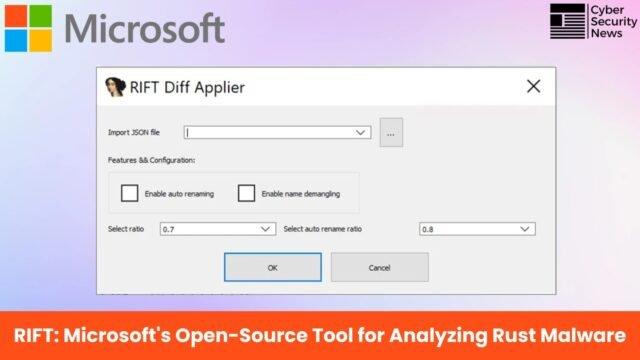

El aplicador Rift Diff proporciona a los analistas una interfaz interactiva para aplicar resultados de difusión binaria, que funcionan en modos interactivos y automáticos con umbrales de similitud configurables.

Las pruebas de campo de la grieta en amenazas del mundo real como Ralord Ransomware y Spica Backdoor han demostrado mejoras de eficiencia significativas.

La herramienta distingue con éxito entre el código escrito por el atacante y las funciones de la biblioteca estándar, lo que permite a los analistas centrarse en la lógica maliciosa en lugar de pasar el tiempo identificando el código de la biblioteca benigna.

El enfoque de firmas de coqueteo de Rift proporciona una anotación altamente confiable con bajas tasas falsas positivas, mientras que la metodología de difusión binaria ofrece una cobertura más amplia para casos en los que falla la correspondencia estricta de la firma.

Este enfoque dual garantiza capacidades de análisis integrales en diferentes variantes de malware y escenarios de compilación.

Microsoft, Microsoft tiene como objetivo fortalecer las defensas mundiales de ciberseguridad contra la creciente amenaza de malware basado en el óxido, proporcionando a la comunidad de seguridad herramientas esenciales para combatir amenazas cibernéticas cada vez más sofisticadas.

Investigue el comportamiento de malware en vivo, rastree cada paso de un ataque y tome decisiones de seguridad más rápidas y inteligentes -> Prueba cualquiera.