Un método de ataque sofisticado donde los piratas informáticos están explotando una vulnerabilidad de deserialización en SharePoint para robar las claves de la máquina Servicios de información de Internet (IIS).

Esto permite a los atacantes evitar las medidas de seguridad, forjar datos de confianza y, en última instancia, lograr la ejecución de código remoto (RCE) persistente en servidores comprometidos.

Según el investigador de SANS BOJAN ZDRNJA, el ataque comienza con la explotación de una conocida vulnerabilidad de deserialización de SharePoint. Si bien esta vulnerabilidad permite la ejecución de comandos arbitrarios, los investigadores han observado un patrón específico: los atacantes están utilizando su acceso inicial para cargar un archivo ASPX malicioso.

La función principal de este archivo no es implementar malware tradicional, sino extraer la clave de máquina IIS del servidor.

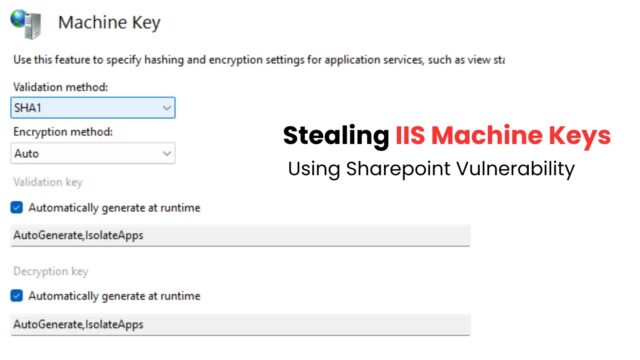

Una clave de máquina IIS es un componente criptográfico crítico en aplicaciones ASP.NET. Es responsable de encriptar y validar datos confidenciales como ViewState, Cookies e Información de sesión, garantizar la integridad de los datos y protegerlo de la manipulación, como el informe lectura.

ViewState, un mecanismo utilizado para preservar el estado de una página web entre las interacciones del usuario, se basa en esta clave para su seguridad.

Si un atacante roba con éxito la clave de la máquina, efectivamente mantiene la “clave maestra” a la seguridad de la aplicación. El método de robo depende de cómo se almacene la clave.

En muchos entornos, especialmente las granjas de servidores, los administradores almacenan la clave en texto plano dentro del archivo web.config para una fácil sincronización. Los atacantes con acceso de lectura de archivos simplemente pueden agarrarlo.

Sin embargo, incluso el método predeterminado y más seguro para generar automáticamente la clave y almacenarla en el registro no es infalible. El exploit inicial de SharePoint proporciona suficiente privilegio de ejecución de código para que un atacante ejecute un script capaz de leer esta clave directamente desde el registro.

Una vez en posesión de la clave de la máquina, un atacante puede usar herramientas como YSoserial.net para crear un objeto Malicioso ViewState que contenga una carga útil RCE.

Debido a que esta carga útil está firmada con la clave de máquina legítima, el servidor IIS lo confía, la deserializa y ejecuta el código integrado. Esto le da al atacante una puerta trasera persistente.

El ViewState malicioso se puede enviar a cualquier página ASPX dentro de la aplicación, no solo la originalmente vulnerable, y el Access sobrevive a los reinicios del servidor.

Se insta a los administradores a tomar medidas inmediatas. La conclusión clave es que si un servidor ha sufrido alguna forma de ejecución de código no autorizada, su clave de máquina debe considerarse comprometida y debe regenerarse manualmente.

Para la detección, los equipos de seguridad deben monitorear los registros de eventos de la aplicación Windows para el código de evento 4009. Este evento, que indica una falla de verificación de ViewState, es un fuerte indicador de que un atacante intenta explotar el proceso de deserialización con una carga útil falsificada.

Integre cualquiera. Pruebe 50 búsquedas de prueba gratuitas