Se ha identificado una sofisticada campaña de phishing, donde los actores de amenaza se hacen pasar por el personal de servicio de su ayuda a través de las características de comunicación externa de los equipos, explotando la configuración predeterminada de la plataforma para evitar las medidas de seguridad de correo electrónico tradicionales y obtener capacidades no autorizadas para compartir pantalla y capacidades de control remoto.

Los ataques aprovechan las características de colaboración externa de los equipos, que están habilitadas de forma predeterminada en los inquilinos de Microsoft 365, lo que permite a los atacantes iniciar contacto con usuarios de la organización sin autenticación previa.

Control de llave

1. Configuración de equipos predeterminados Habilite los ataques de suplantación de servicio de TI directo, evitando la seguridad del correo electrónico.

2. Llamadas de voz Evite las advertencias de seguridad, lo que lleva al intercambio de pantalla y el acceso remoto.

3. Monitoree los registros de chatcreated/mensajes para dominios externos .onmicrosoft.com.

Esta opción de diseño fundamental ha creado una superficie de ataque sin precedentes que combina la ingeniería social con la funcionalidad legítima de la plataforma con un efecto devastador.

Phishing de llamadas de voz y control remoto

Según los informes del equipo de Axon, los ciberdelincuentes han desarrollado múltiples vectores de ataque sofisticados dentro del ecosistema de los equipos de Microsoft, cada uno explotando diferentes aspectos de las capacidades de comunicación de la plataforma.

El método de ataque principal implica el phishing de chat uno a uno, donde los atacantes usan cuentas de equipos comprometidos o crean inquilinos maliciosos de ID de ID con dominios .onmicrosoft.com: los dominios de respuesta predeterminados de Microsoft para cuentas comerciales sin configuraciones de dominio personalizadas.

La implementación técnica comienza con los actores de amenaza que realizan reconocimiento a través de la funcionalidad de búsqueda de usuarios de los equipos, lo que permite a los usuarios externos verificar las direcciones de correo electrónico de destino y confirmar las capacidades de entrega de mensajes.

Cuando tiene éxito, los atacantes pueden iniciar una comunicación directa, aunque Microsoft ha implementado advertencias de seguridad, incluidas las ventanas emergentes de “advertencia de comunicación externa” y “mensajes potenciales de advertencia de phishing” que aparecen en función de la detección de amenazas algorítmicas.

Sin embargo, los atacantes han descubierto métodos para eludir estas medidas de seguridad a través del phishing de llamadas de voz (Vishing).

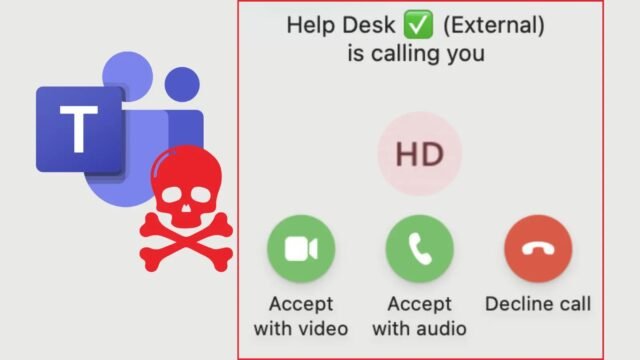

Fake IT HelpDesk llamando a la víctima en los equipos de Microsoft

A diferencia de las comunicaciones basadas en texto, las llamadas de voz de los usuarios de equipos externos generan ventanas emergentes de advertencia, creando un vector de ataque sin problemas.

Una vez que la confianza se establece a través de la comunicación de voz, los atacantes solicitan permisos de intercambio de pantalla, permitiéndoles observar actividades de víctimas y potencialmente guiarlas a través de acciones maliciosas.

Configuración de intercambio de contenido en equipos de Microsoft

El desarrollo más preocupante implica capacidades de control remoto. Mientras que Microsoft ha implementado controles de seguridad que deshabilitan las opciones de “dar control” y “control de control” de forma predeterminada para participantes externos, las organizaciones que han modificado estas configuraciones enfrentan una exposición significativa, de acuerdo a El equipo del axón.

Los atacantes pueden potencialmente obtener acceso remoto completo a las estaciones de trabajo de víctimas a través de las características de control remoto integradas de los equipos, eliminando la necesidad de herramientas tradicionales de monitoreo y gestión remota (RMM) como Quickassist o Anydesk.

Metodologías de detección

Los equipos de seguridad pueden identificar estos ataques a través de entradas específicas de registro de auditoría de Microsoft 365 que sirven como artefactos forenses digitales.

Los indicadores principales incluyen eventos creados en chat que establecen nuevos chats “Oneonone” entre atacantes y víctimas, que contienen metadatos cruciales, incluidos ID de hilo de chat, nombres de visualización del remitente, direcciones de correo electrónico e ID de organización para ambas partes.

Los registros de mensajes complementan las entradas creadas por chat proporcionando direcciones IP del remitente e información de URL integrada, aunque el contenido de mensajes en sí no está registrado.

Los indicadores forenses adicionales incluyen eventos aceptados por el usuario cuando las víctimas hacen clic en botones de “aceptar” en ventanas emergentes de remitentes externos y eventos detectados en equipo desencadenados por los algoritmos de detección de suplantación de marca de Microsoft.

La caza de amenazas avanzadas requiere monitoreo de patrones específicos de registro de auditoría M365, incluidas las operaciones de chat creadas con participante_info: has_foreign_tenant_users = true y comunicación_type = “Oneonone” parámetros.

A medida que los actores de amenazas continúan refinando estas técnicas, las organizaciones deben implementar un monitoreo integral de los registros de auditoría de los equipos, los programas de educación de usuarios centrados en las tácticas de suplantación de servicio de TI y políticas de comunicación externa restrictiva para mitigar este panorama de amenazas en evolución.

¡Encuentra esta historia interesante! Séguenos LinkedIn y incógnita Para obtener más actualizaciones instantáneas.