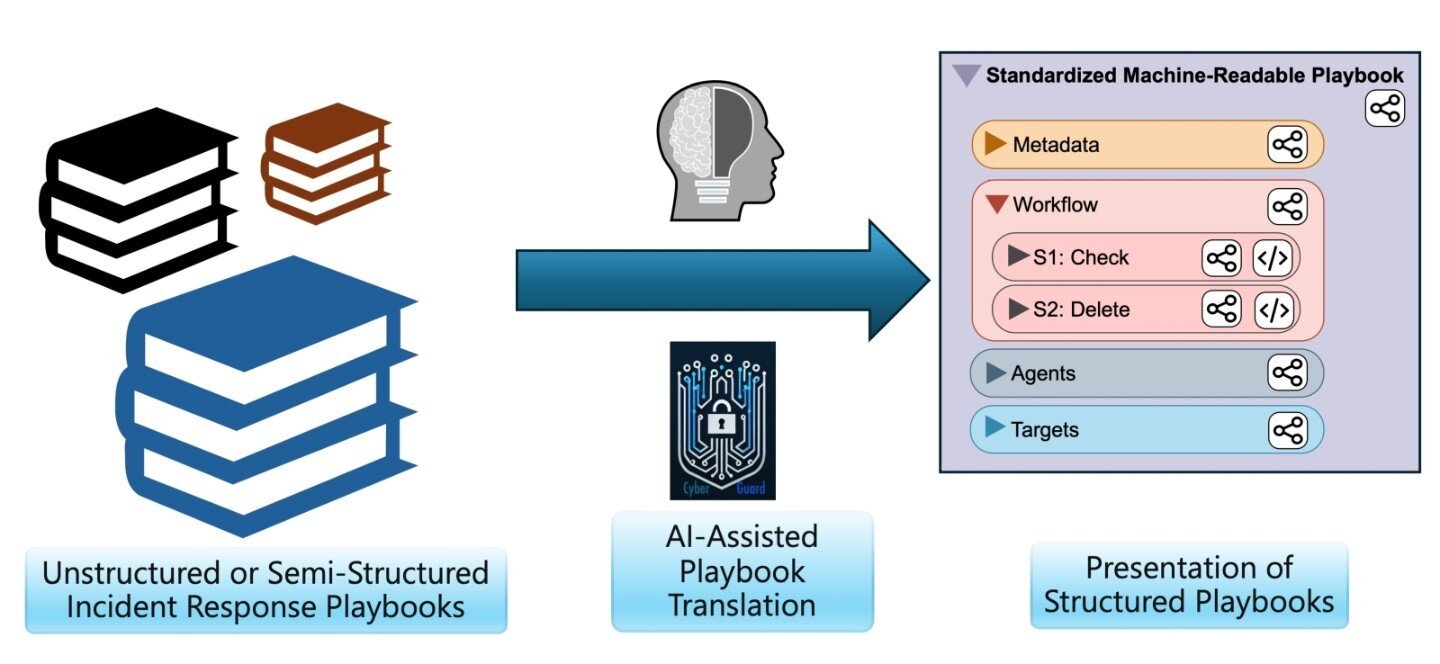

Protección mejorada contra los ataques cibernéticos: en el proyecto CyberGuard, un enfoque basado en IA convierte los libros de jugadas escritos manualmente en los legibles de la máquina que se pueden compartir y automatizar. Crédito: Fraunhofer-Gesellschaft

Un ataque, muchas respuestas: las organizaciones usan diversas soluciones para evitar ataques en línea. Los libros de jugadas que describen las contramedidas también varían en sus detalles. En el proyecto CyberGuard, los investigadores de Fraunhofer están trabajando en libros de jugadas estandarizados para ayudar a las empresas a optimizar sus estrategias de seguridad y alinearlas entre sí. Los libros de jugadas son generados por modelos de idiomas grandes y admiten la automatización de la seguridad de TI.

Los responsables de la seguridad de TI en las empresas y otras organizaciones describen las medidas defensivas para contrarrestar los ataques cibernéticos en documentos llamados libros de jugadas. Estos documentos sirven como guías para qué hacer en caso de un ataque cibernético, como si un correo electrónico contiene un troyano, una computadora portátil está infectada con malware o el sitio web de la organización está atacado.

Hasta ahora, cada compañía se ha basado en sus propios conceptos de seguridad e ha ideado sus libros de jugadas individualmente. Esto significa que casi ninguna información relacionada con la seguridad se comparte entre estas organizaciones. Y ese es un problema, especialmente cuando los socios comerciales intercambian datos regularmente, como es el caso de las empresas industriales y sus proveedores.

Con eso en mente, un equipo de investigadores del Instituto Fraunhofer para la Tecnología de la Información Aplicada en forma se embarcó en el proyecto CyberGuard para construir un marco estandarizado para evitar ataques. La pieza central del proyecto es un conjunto de libros de jugadas estandarizados que contienen descripciones de procesos legibles por máquina.

En términos de estándares, los investigadores confían en el formato de código abierto del curso colaborativo automatizado (CACAO) de la Organización para el Avance de los Estándares de Información Estructurada (OASIS). Los documentos creados con el estándar Cacao son compatibles entre sí, por lo que se pueden compartir libremente entre empresas y organizaciones.

“Esto significa que incluso las pequeñas empresas o nuevas empresas que no pueden permitirse un gran departamento de seguridad de TI pueden obtener los libros de jugadas para prepararse para una emergencia y protegerse”, agrega Mehdi Akbari Gurabi, un experto en protección de datos y soberanía de datos en Fraunhofer Fit.

El modelo de idioma grande genera libros de jugadas

El primer paso es convertir los libros de jugadas generados manualmente existentes, que a menudo existen en texto o formato de tabla, en documentos legibles por máquina. Para hacer esto, los investigadores de Fraunhofer están aprovechando las capacidades de los modelos de idiomas grandes (LLM) basados en IA. El LLM analiza los textos escritos por empleados en lenguaje natural y los convierte en el formato de cacao legible por máquina.

Los libros de jugadas terminados y la valiosa experiencia en seguridad que contienen se pueden compartir con clientes o socios comerciales según sea necesario, por ejemplo, a través de plataformas de confianza protegidas. Los datos internos se dejan fuera. “Para compartir fines, las instrucciones paso a paso legibles por máquina se redactan de manera tan abstracta que la información interna simplemente no aparece, incluidos los nombres de archivo o unidad”, explica Akbari Gurabi.

Los ataques cibernéticos evolucionan constantemente y se vuelven cada vez más refinados. Es por eso que Akbari Gurabi y su equipo de investigadores de Fraunhofer planean capacitar a la IA para que aprenda por su cuenta en el futuro. Si surge una nueva versión de un ataque, por ejemplo, la IA actualizará y optimizará el libro de jugadas relevante en función de la experiencia existente. Sin embargo, el experto en seguridad virtual no se queda sin supervisión en el proceso.

Akbari Gurabi explica: “Los errores son inaceptables en la seguridad de TI. Es por eso que CyberGuard involucra una etapa en la que los gerentes de TI revisan los documentos legibles por máquina generados por IA y se aseguran de que todos los pasos tengan sentido”.

Procesos automatizados

Los expertos en seguridad de Fraunhofer Fit también están trabajando para automatizar los pasos definidos en los libros de jugadas. Una vez hecho esto, el sistema de TI podría hacer cosas como tomar medidas inmediatamente si el sistema de detección de intrusos identifica un ataque. Esto alivia la carga sobre el personal de TI y al mismo tiempo acelera la respuesta a los ataques.

La arquitectura cibernética y los proyectos de investigación adicionales basados en TI prometen una amplia gama de ventajas para las empresas y otras organizaciones. Los libros de jugadas mantenidos conjuntamente permiten respuestas optimizadas a los ataques por cibercriminales y piratas informáticos. Los flujos de trabajo automatizados aceleran las respuestas y alivian la carga de los expertos en seguridad. Las operaciones comerciales están más efectivamente protegidas contra las interrupciones. Y finalmente, incluso las pequeñas empresas y las nuevas empresas obtienen acceso a soluciones de seguridad profesionales de alta calidad.

Proporcionado por Fraunhofer-Gesellschaft

Cita: los libros de seguridad de seguridad estandarizados pueden mejorar la protección contra los ataques cibernéticos (2025, 31 de marzo) recuperado el 31 de marzo de 2025 de https://techxplore.com/news/2025-03-estandarizado-playbooks-cyberattacks.html

Este documento está sujeto a derechos de autor. Además de cualquier trato justo con el propósito de estudio o investigación privada, no se puede reproducir ninguna parte sin el permiso por escrito. El contenido se proporciona solo para fines de información.