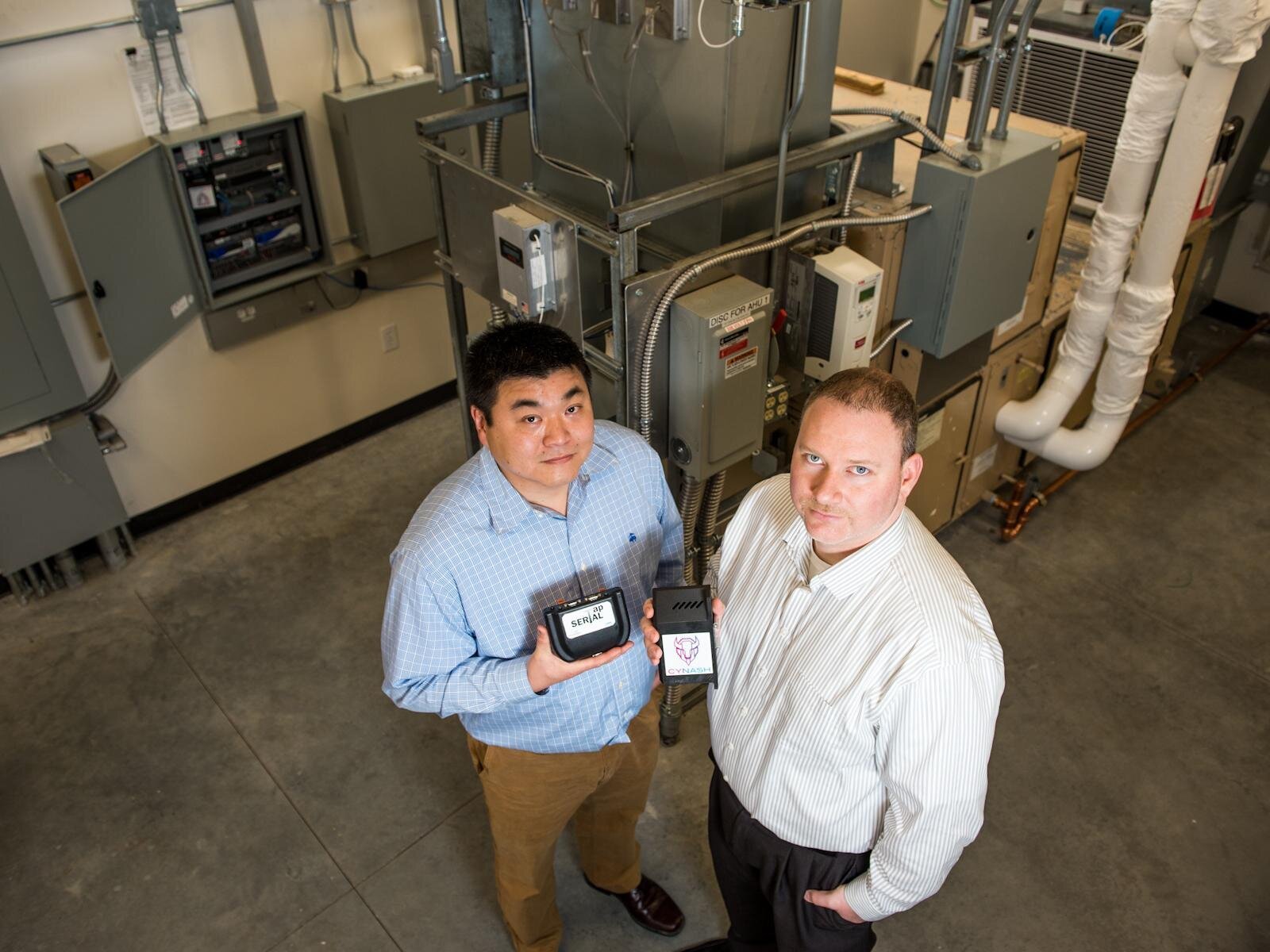

Los expertos en ciberseguridad de PNNL Eric Choi (izquierda) y Thomas Edgar ayudaron a desarrollar Serialtap, un dispositivo compacto y económico que conecta sistemas más antiguos, como los que se encuentran en muchas instalaciones hidroeléctricas, con redes avanzadas y herramientas de ciberseguridad. Crédito: Andrea Starr | Laboratorio Nacional del Noroeste del Pacífico

Washington genera más hidroelectricidad que cualquier otro estado, por lo que es apropiado que la investigación para proteger la infraestructura crítica responsable de generar este poder ocurra aquí mismo en las Tri-Cities, en el Laboratorio Nacional del Noroeste del Pacífico del Departamento de Energía.

Los investigadores de PNNL están combinando su conocimiento del sistema hidroeléctrico y la experiencia en ciberseguridad para asegurar la tecnología operativa de la flota hidroeléctrica de la nación.

Su trabajo para proteger estas instalaciones ayuda a garantizar la generación continua de electricidad asequible que alimenta nuestros hogares y fábricas.

También salvaguarda una fuente clave de potencia de despachable (generación que se puede aumentar y bajar según sea necesario para equilibrar la oferta y la demanda, que mejora la fiabilidad y la resistencia de la red.

Los proyectos hidroeléctricos administrados por el gobierno federal tienen una edad promedio de aproximadamente 65 años, por lo que los investigadores encargados de protegerlos deben unir el pasado hacia el futuro.

Los esfuerzos para adaptar los sistemas de envejecimiento para frustrar las amenazas cibernéticas en constante evolución de hoy incluyen desarrollar un conjunto de herramientas de ciberseguridad, un modelo de capacitación operacional y un sistema de monitoreo.

Para facilitar los operadores que pueden necesitar responder y recuperarse de un incidente cibernético, los investigadores reunieron e integraron la orientación de varias agencias y crearon un marco ciberfísico y una hoja de ruta para toda la flota de la nación. También prepararon y compartieron una guía de escritorio paso a paso para navegar por un ataque cibernético.

Fundamental para este trabajo fue una evaluación de las conexiones e interacciones entre los componentes cibernéticos y físicos en instalaciones hidroeléctricas de todo tipo.

Al estudiar una muestra representativa de plantas con una amplia gama de edades y usos, los investigadores descubrieron que podían colocarse en solo nueve configuraciones cibernéticas distintas. Esto permite a los operadores identificar más fácilmente los riesgos compartidos y las posibles mitigaciones.

Este video, no parte de la publicación original del Tri-City Herald, muestra una plataforma de prueba desarrollada en PNNL. Es un modelo reducido de una presa de río que se asemeja a sistemas de control industrial reales y permite a los usuarios experimentar los posibles efectos adversos de los ataques cibernéticos. Crédito: Laboratorio Nacional del Noroeste del Pacífico

En un esfuerzo separado para capacitar a profesionales de ciberseguridad que trabajan en infraestructura crítica, los investigadores de PNNL desarrollaron una serie de plataformas de prueba. Estas plataformas, conocidas como patines, son modelos funcionales escalados que permiten ejercicios realistas sin poner en riesgo la infraestructura real.

Los ejemplos de patines desarrollados por PNNL incluyen modelos de una instalación de tratamiento de agua, la red de ferrocarril de carga de Clase 1 y una planta hidroeléctrica. Cada uno puede ser “atacado” por medios cibernéticos para explorar vulnerabilidades y estrategias de mitigación.

El patín hidroeléctrico y los escenarios de capacitación asociados se diseñaron con aportes de operadores regionales de plantas hidroeléctricas, incluida la corporación Avista con sede en Spokane y el distrito de servicios públicos del condado de Grant.

Completo con puertas de wicket, turbinas y otros componentes necesarios para generar energía, así como pequeños sistemas de control industrial representativos, el Skid permite a los operadores ver los efectos del acceso cibernético no autorizado y aprender a administrar el riesgo.

Los alumnos pueden ver los niveles de agua por encima y por debajo de la presa en miniatura a medida que los sistemas de control se someten a un ataque cibernético simulado. Pueden monitorear los relés en la subestación que podría tropezar, observar inundaciones o erosión y ver cómo responde la red eléctrica. También obtienen una visión de primera mano de cómo sus respuestas simuladas afectan el sistema.

El apoyo de PNNL en la protección de las plantas hidroeléctricas también se extiende a una tecnología galardonada llamada Serialtap. Este dispositivo del tamaño de la palma sirve como un recopilador de datos, lo que permite que las herramientas de ciberseguridad de la red modernas monitoreen los dispositivos de comunicación en serie dispersas y los sistemas de control industrial heredado.

SerialTap permite detectar ataques cibernéticos y anomalías de red para que los analistas y operadores puedan responder de manera más rápida y efectiva.

La tecnología será probada por un socio comercial cuyas empresas afiliadas poseen y operan 85 instalaciones hidroeléctricas en los Estados Unidos.

Como la complejidad y la conexión de la infraestructura crítica de la que dependemos para un aumento de la economía fuerte, también lo hace el riesgo de amenazas cibernéticas con mayores consecuencias.

Los expertos de PNNL están desarrollando enfoques novedosos para proteger, detectar y recuperarse de posibles ataques cibernéticos en las instalaciones hidroeléctricas que producen casi el 6 por ciento de la electricidad total de la nación, y más del 60 por ciento de la potencia generada en el gran estado de Washington.

Proporcionado por el Laboratorio Nacional del Noroeste del Pacífico

Cita: los investigadores luchan contra las amenazas cibernéticas en el sistema de energía hidroeléctrica de EE. UU. (2025, 10 de junio) Consultado el 10 de junio de 2025 de https://techxplore.com/news/2025-06-cyber-threats-inghydropower.html

Este documento está sujeto a derechos de autor. Además de cualquier trato justo con el propósito de estudio o investigación privada, no se puede reproducir ninguna parte sin el permiso por escrito. El contenido se proporciona solo para fines de información.