Se ha encontrado una vulnerabilidad de seguridad en la aplicación de escritorio de Google Drive para Windows. Permite que un usuario iniciado en una máquina compartida acceda por completo a los archivos de unidad de otro usuario sin necesidad de sus credenciales.

Esta vulnerabilidad proviene de un mecanismo de control de acceso roto en cómo la aplicación maneja los datos en caché.

Si bien Google Drive es ampliamente confiable por su seguridad y conveniencia por millones para almacenar datos confidenciales, esta vulnerabilidad desafía esos supuestos.

El problema se encuentra dentro del sistema de almacenamiento de caché local de la aplicación, conocido como DriveFS, que no puede aislar correctamente los archivos almacenados en caché entre diferentes perfiles de usuario en un sistema de Windows.

Vulnerabilidad y explotación

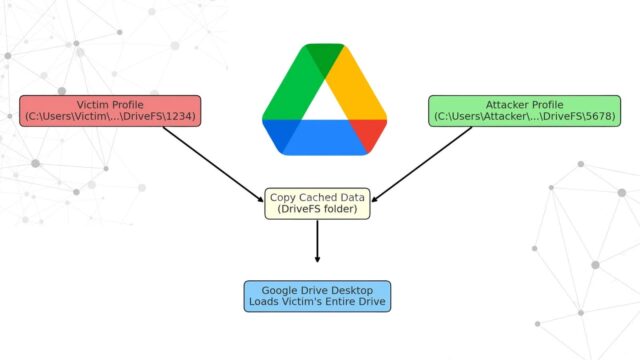

Según Abdelghani Alhijawi, la aplicación de escritorio de Google Drive almacena en caché los archivos sincronizados en un directorio local (DriveFS).

Debido al aislamiento inadecuado, un atacante puede acceder a la carpeta DriveFS en caché de una víctima, copiar su contenido y reemplazar su propia carpeta DriveFS con los datos de la víctima.

Al reiniciar la aplicación, Google Drive carga toda la unidad de la víctima, incluidas “My Drive” y “Unidades compartidas”, como si perteneciera al atacante, sin ninguna indicación de reautenticación.

Vulnerabilidad de Windows de escritorio de Google Drive

Esta exploit infringe directamente los principios de seguridad fundamentales:

Zero Trust: la aplicación confía incorrectamente en el caché copiado sin verificar la identidad del usuario. Cifrado en reposo: los archivos almacenados en caché no están encriptados individualmente para cada usuario, lo que permite que se reutilicen en diferentes cuentas. Re-Autenticación: la aplicación no requiere una contraseña ni ninguna forma de re-login cuando se carga el caché de un usuario diferente.

Esta vulnerabilidad presenta un escenario clásico de amenaza interna, particularmente peligroso en entornos con estaciones de trabajo compartidas como oficinas, universidades o espacios de trabajo conjunto.

Un empleado o cualquier usuario en un sistema compartido puede copiar encubierto el caché de accionamiento de otra persona, obteniendo acceso a archivos confidenciales como contratos, registros financieros, documentos de recursos humanos o código fuente propietario, dijo Abdelghani Alhijawi.

El potencial de exfiltración de datos, modificación o deleción es sustancial, lo que plantea riesgos de violaciones de privacidad, fallas de cumplimiento bajo regulaciones como GDPR y HIPAA, y daños reputacionales significativos.

Las amenazas internas son un problema conocido y costoso, que representa el 22% de las violaciones de seguridad de acuerdo con el DBIR de Verizon 2024 y las empresas costosas un promedio de $ 15.38 millones anuales, según lo informado por un estudio de Ponemon/IBM 2022.

La vulnerabilidad coloca la aplicación de escritorio de Google Drive fuera de alineación con los principales estándares de seguridad globales como NIST SP 800-53, ISO 27001 y SOC 2.

Estos marcos exigen el aislamiento de datos estricto, el menor acceso de privilegios, el cifrado de datos en reposo y la gestión sólida de sesiones, todos los cuales están comprometidos por este defecto.

El investigador que descubrió el problema lo informó al programa de vulnerabilidad de Google, pero le dijeron: “Esto no se considera un error de seguridad”.

Esta respuesta es preocupante, ya que el defecto representa una falla en cumplir con los principios de fideicomiso cero y deja a los usuarios expuestos a riesgos significativos.

Recomendaciones para usuarios

Hasta que Google aborde este problema, se aconseja a los usuarios y organizaciones que tomen precauciones:

Evite usar el escritorio de Google Drive en computadoras compartidas o de múltiples usuarios. Haga cumplir permisos estrictos en perfiles de usuario de Windows separados. Use la aplicación solo en puntos finales dedicados y administrados para minimizar los riesgos de amenazas internas.

En última instancia, la responsabilidad de asegurar los datos del usuario radica en el proveedor de servicios.

Al no implementar el cifrado por usuario, requerir la reautenticación para las sesiones en caché y cumplir con los principios de fideicomiso cero, Google Drive Desktop actualmente no alcanza las expectativas de seguridad esenciales.