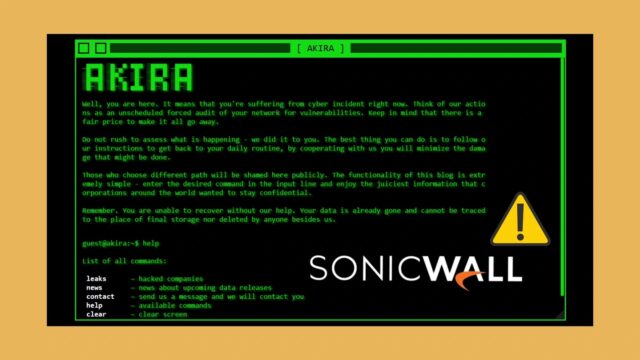

Una técnica de evasión sofisticada empleada por los afiliados de ransomware Akira, explotando a los conductores legítimos de Windows para evitar los sistemas de detección y respuesta y respuesta de punto final (EDR) durante las recientes campañas de ataque de Sonicwall VPN.

Los ataques, que se han intensificado desde finales de julio hasta principios de agosto de 2025, demuestran las tácticas en evolución de los actores de amenaza para mantener la persistencia y evitar la detección en entornos comprometidos.

Control de llave

1. Akira usa controladores legítimos de Windows para evitar los controles de seguridad.

2. Exploits vulnerabilidad VPN de SonicWall no revelada para el acceso inicial.

3. Desactivar SSLVPN, habilitar MFA, buscar hashes de conductor malicioso.

Akira Ransomware aprovecha los controladores de Windows

Según GuidePoint Security informesLos operadores de ransomware de Akira están aprovechando dos controladores específicos de Windows en lo que los expertos en seguridad clasifican como una metodología de ataque de Trae Your Own Vulnerable Driver (BYOVD).

El primer conductor, RWDRV.SYS (SHA256: 16F83F056177C4EC24C7E99D01CA9D9D6713BD0497EEEDB777A3FFEFA99C97F0), es un componente legítimo de Throttlestop, un rendimiento de Windows Tuning Utility diseñado para Intel Cpus.

Los actores de amenaza registran este controlador como un servicio para obtener acceso a nivel de núcleo a sistemas comprometidos.

El segundo piloto, HLPDRV.SYS (SHA256: BD1F381E5A3DB22E887776B7873D4D2835E9A1EC620571D2B1DA0C58F81C84A56), tiene un propósito más malicioso al dirigir directamente a Windows Defender.

Cuando se ejecuta, modifica la configuración de Registro de InScareSeNTISPYWARE dentro de \ Registry \ Machine \ Software \ Politicies \ Microsoft \ Windows Defender \ DiscoLteAntispyware a través de la ejecución de Regedit.exe.

Ambos controladores generalmente se implementan en los usuarios de ruta $$ Redacted) \ AppData \ Local \ Temp \ y registrados como servicios llamados “MGDSRV” y “KMHLPSVC” respectivamente.

VPN de SonicWall VPN

Las técnicas de evasión basadas en el controlador se han observado de manera consistente en múltiples casos de respuesta a incidentes de ransomware Akira conectados a la explotación de VPN de SonicWall.

Si bien la vulnerabilidad exacta permanece no revelada, SonicWall ha reconocido la amenaza y ha emitido recomendaciones de emergencia, incluida la desactivación de servicios SSLVPN donde la implementación práctica de la autenticación multifactor (MFA), y permitiendo la protección de Botnet con filtrado GEO-IP.

Los equipos de seguridad pueden detectar estas amenazas utilizando las reglas de Yara que identifican el controlador malicioso de HLPDRV.SYS basado en la estructura de archivos PE, las importaciones específicas de NTOSKRNL.EXE, incluyendo ZwsetSecurityObject y pslookupprocessbyprocessid y estrellas de artefactas como “\\ dispositivo \\ kmhlpdrv” y “hlpdrv”.

Las organizaciones deben priorizar la caza de estos indicadores al implementar las medidas de endurecimiento recomendadas de SonicWall para evitar el acceso inicial.

Indicadores de compromiso (COI)

Equipe su SOC con el acceso completo a los últimos datos de amenazas de cualquiera. Obtenga una prueba gratuita de 14 días