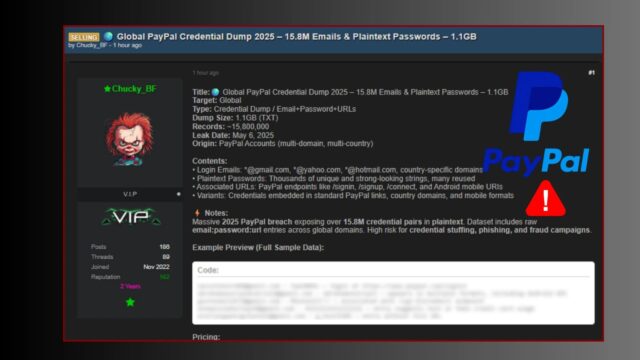

Un actor de amenaza que opera bajo el alias “chucky_bf” ha publicado un anuncio preocupante en un foro de delito cibernético conocido, que afirma poseer y vender un “volcado de credencial de paypal global 2025” que contiene más de 15.8 millones de pares de contraseñas de correo electrónico y texto sin formato.

El conjunto de datos, que mide aproximadamente 1.16 GB en formato de texto plano, supuestamente comprende credenciales confidenciales procedentes de cuentas de PayPal de múltiples dominios a nivel mundial, destacando el impacto potencial generalizado de la violación.

Control de llave

1. Se alega que el cibercriminal “chucky_bf” vende 15.8 millones de contraseñas de correo electrónico de PayPal y de texto sin formato.

2. La violación permite ataques de relleno de credenciales, campañas de phishing dirigidas.

3. Los usuarios de PayPal deben cambiar inmediatamente las contraseñas, habilitar la autenticación multifactor (MFA).

Contraseñas de texto sin formato expuesto

Según la publicación de Hackmanac en X, las credenciales filtradas contienen:

Iniciar sesión correos electrónicos: dominios comunes como @gmail.com, @yahoo.com, @hotmail.com, así como direcciones específicas de TLD y centradas en el país.

Contraseñas de texto sin formato: cuerdas únicas y reutilizadas con frecuencia, muchas exhiben una fuerte complejidad, lo que genera preocupaciones sobre la reutilización de contraseñas en todas las plataformas.

URL asociadas: puntos finales directos de PayPal, incluidos URI para /firmar, /registrar, conectar y API móviles de Android.

Variantes: credenciales integradas en enlaces de PayPal regulares, formatos de dominio específicos de país e integraciones móviles.

El actor de amenaza anuncia una fuga de datos de PayPal

La publicación del foro muestra además un fragmento de “código” de muestra que muestra el formato sin procesar (correo electrónico: contraseña: URL) que habilita los ataques de relleno de credenciales, el phishing objetivo y el fraude a gran escala.

El actor de amenaza señala una fecha de fuga del 6 de mayo de 2025 y describe el volcado como adecuado para su uso en campañas de phishing y pruebas de seguridad por parte de las partes maliciosas.

Troyhunt agregó que “las contraseñas dadas definitivamente no venían de PayPal en texto sin formato, se han obtenido de otra manera (robador de información, relleno de credenciales) o hay otra explicación para esta afirmación”.

Medidas de seguridad para usuarios de PayPal

Si bien los expertos en ciberseguridad no han verificado de forma independiente la autenticidad o el alcance total del volcado, las fuentes de la industria y los alimentos de inteligencia de amenazas están monitoreando activamente los indicadores relacionados.

Las contraseñas dadas definitivamente no vinieron de PayPal en texto plano, se han obtenido de otra manera (robador de información, relleno de credenciales) o hay otra explicación para esta afirmación 🤔 https://t.co/xmdyrafbhl

– Troy Hunt (@troyhunt) 16 de agosto de 2025

Si se confirma, dicha violación representaría riesgos severos en los que los atacantes pueden automatizar los intentos de inicio de sesión entre PayPal y otros servicios web, explotando las credenciales reutilizadas.

La filtración puede habilitar la ingeniería social altamente específica, utilizando correos electrónicos válidos y sugerencias de contraseña. El fácil acceso a credenciales válidas podría facilitar transacciones no autorizadas, fraude bancario y robo de identidad.

La acción inmediata para todos los titulares de cuentas de PayPal incluye restablecer las contraseñas en PayPal (y cuentas asociadas), especialmente si se reutiliza en otro lugar.

Habilite la autenticación multifactor (MFA), monitoree la actividad de la cuenta para transacciones sospechosas y permanezca atento a los intentos de phishing utilizando direcciones de correo electrónico violadas.

Los analistas de seguridad subrayan que este incidente ejemplifica la necesidad urgente de higiene de contraseña robusta y el uso de MFA en los servicios financieros y en línea.

Se aconseja a las organizaciones que actualicen rápidamente las reglas de detección de incumplimiento para los patrones de correo electrónico y URL asociados, y los usuarios finales nunca deben reutilizar las contraseñas en cuentas críticas.

Aumente su SOC y ayude a su equipo a proteger su negocio con inteligencia gratuita de amenazas de primer nivel: Solicitar prueba de prueba premium de búsqueda TI.