El conocido grupo de ciberdelincuentes llamado disperso Lapsus $ Hunters publicó una sorprendente declaración de despedida sobre incumplimiento.

Este manifiesto, una mezcla de confesión y engaño estratégico, ofrece ideas vitales sobre el panorama cambiante del delito cibernético moderno y la creciente presión de las agencias globales de aplicación de la ley.

La declaración revela prácticas de seguridad operativas sofisticadas que se extienden mucho más allá del comportamiento cibercriminal típico.

El grupo afirma que su silencio de 72 horas fue orquestado deliberadamente para “hablar con nuestras familias, nuestros familiares y confirmar la eficiencia de nuestros planes de contingencia y nuestros intentos”.

Este enfoque calculado demuestra un nivel de planificación estratégica típicamente asociada con actores de estado-nación en lugar de ciberdriminales motivados financieramente.

Describen estas violaciones espectaculares como una mala dirección táctica diseñada para “desviar el FBI, Mandiant y algunas otras” mientras se activaban sus planes de contingencia reales.

Esto revela una comprensión sofisticada de cómo los equipos de aplicación de la ley y respuesta a incidentes asignan recursos, lo que sugiere que el grupo ha estudiado metodologías defensivas tan cuidadosamente como los vectores de ataque.

La afirmación del grupo de que “los dejaron voluntariamente en asombro” después de penetrar en los sistemas de Google es particularmente significativa.

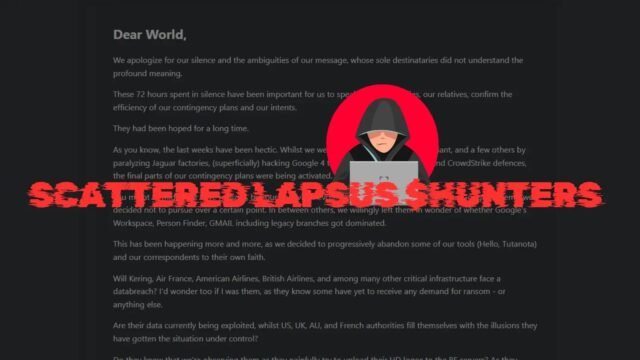

Declaración dispersada de Lapsus $ cazadores

La restricción que se muestra en el espacio de trabajo de Google, el buscador de personas y las ramas heredadas de Gmail sugiere que el grupo puede haber tenido más acceso de lo que revelaron, pero decidió no usarlo completamente. Esta decisión va en contra de lo que es típico de los grupos de ransomware, que generalmente intentan causar el mayor daño y ganar el mayor dinero posible.

Infraestructura dirigida y amenazas no realizadas

Quizás lo más preocupante son las implicaciones del grupo con respecto a las vulnerabilidades críticas de la infraestructura.

Su declaración sugiere que los datos de empresas como Kering, Air France, American Airlines y British Airlines pueden verse comprometidos, y algunas organizaciones no saben que enfrentan una explotación potencial.

Esto se alinea con los ataques documentados a lo largo de 2025, donde Air France y KLM confirmaron infracciones en agosto, y se atribuyeron múltiples incidentes del sector de aviación a grupos relacionados.

La pregunta del grupo: “¿Se están explotando actualmente sus datos, mientras que las autoridades estadounidenses, el Reino Unido, AU y franceses se llenan de las ilusiones pensando que han controlado la situación?” Revela el cinismo profundo sobre la coordinación internacional de la aplicación de la ley.

Esta declaración adquiere un significado particular dada los recientes arrestos y la aparente capacidad del grupo para monitorear las actividades de investigación, incluida su afirmación de “observarlos mientras intentan dolorosamente cargar sus logotipos HD a los servidores BF”.

La declaración aborda directamente el costo humano de sus operaciones, reconociendo ocho arrestos vinculados a las operaciones dispersas de Spider y Shinyhunters desde abril de 2024, con cuatro personas actualmente bajo custodia francesa.

Estos arrestos incluyen la detención de junio de 2025 de cuatro presuntos miembros de Shinyhunters en Francia, destacando la efectividad de la cooperación internacional entre las autoridades francesas, el FBI y otras agencias.

La expresión del grupo de arrepentimiento “para los cuatro que ahora están bajo custodia en Francia” y su afirmación de que las investigaciones “se desmoronan progresivamente” sugiere que creen que las personas arrestadas fueron sacrificadas.

Su afirmación de haber “manipulado evidencia para engañar a los investigadores” indica capacidades sofisticadas de contrainteligencia diseñadas para proteger a los operadores centrales al tiempo que permite a los miembros periféricos enfrentar consecuencias legales.

Colaboración

El surgimiento de Lapsus $ cazadores dispersos representa una consolidación sin precedentes dentro del delito cibernético, combinando las tácticas de la araña dispersa, Lapsus $ y los brillantes.

Esta fusión reunió conjuntos de habilidades complementarias: experiencia en ingeniería social de Spider dispersada, tácticas publicitarias de Lapsus $ y capacidades de robo de datos de Shinyhunters.

Sus operaciones a lo largo de 2025 demostraron una notable sofisticación técnica, incluido el abuso de tokens de OAuth en entornos de fuerza de ventas, clonación de voz mejorada con AI para ataques de vishado y herramientas personalizadas para la extracción de datos acelerados.

El Grupo de Inteligencia de Amenazos de Google confirmó que estos actores desplegaron herramientas especializadas para la extracción de datos de Salesforce, al tiempo que apuntaban a múltiples organizaciones a través de campañas de ingeniería social.

El anuncio del grupo de jubilación debe verse escépticamente, dado un precedente histórico. Su declaración de que “Lapsus $, Trihash, Yurosh, Kurosh, Clown, Intelbroker, Sptered Spider, Yukari y entre muchos otros” se “oscilan” se lee más como una reorganización estratégica que como un cese genuino de actividades.

El tiempo coincide con la presión de aplicación de la ley sin precedentes. El aviso de julio de 2025 del FBI y CISA advirtió sobre la “amenaza seria y continua” de Spider dispersas, mientras que las operaciones internacionales coordinadas durante 2025 interrumpieron numerosas infraestructuras de delitos cibernéticos.

La decisión del grupo de retirar probablemente refleja el reconocimiento de que su seguridad operativa ha sido comprometida en lugar de un remordimiento genuino.

Paisaje cibernético

El estado de Lapsus $ disperso proporciona varias conclusiones críticas para los profesionales de ciberseguridad y la aplicación de la ley:

Evolución operativa: los grupos cibercriminales modernos operan cada vez más con la sofisticación a nivel de estado-nación, empleando el engaño estratégico, la contrainteligencia y la planificación a largo plazo.

Amenazas centradas en el ser humano: su éxito se derivó principalmente de la ingeniería social y los ataques basados en la identidad en lugar de las hazañas técnicas, destacando la vulnerabilidad continua de los factores humanos en la seguridad.

Efectividad de la coordinación internacional: la presión evidenciada en su declaración de despedida valida el impacto de los esfuerzos de aplicación de la ley internacional coordinados, particularmente la cooperación francoamericana que condujo a múltiples arrestos.

Vulnerabilidades de infraestructura: su focalización de proveedores de terceros y servicios en la nube subraya la importancia crítica de la seguridad de la cadena de suministro y la gestión del token OAuth.

El Lapsus $ Farewell disperso no representa el final de una era, sino probablemente una transformación.

Si bien estos actores específicos pueden haberse retirado, sus técnicas, herramientas e innovaciones tácticas sin duda influirán en la próxima generación de operaciones cibercriminales.

Su declaración sirve como una advertencia sobre la sofisticación de las amenazas modernas y la validación de que la presión internacional sostenida puede obligar a los actores más descarados a reconsiderar sus actividades.

¡Encuentra esta historia interesante! Séguenos Google News, LinkedIny incógnita Para obtener más actualizaciones instantáneas.