Una nueva técnica sofisticada que explota el editor de caracteres privados de Windows para evitar el control de la cuenta de usuario (UAC) y lograr la escalada de privilegios sin intervención del usuario, lo que plantea preocupaciones significativas para los administradores del sistema en todo el mundo.

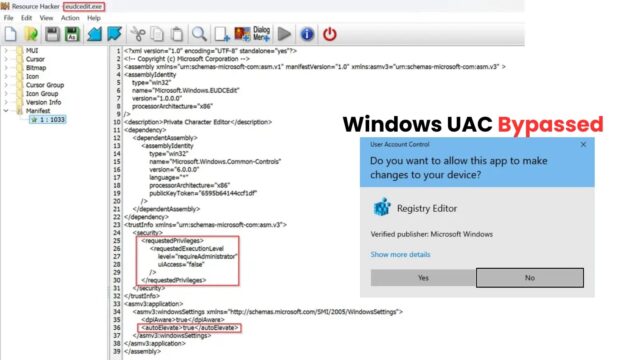

El ataque revelado por Matan Bahar aprovecha el editor de caracteres privado incorporado de EUDCEDIT.Exemicrosoft, ubicado en C: \ Windows \ System32, que fue diseñado originalmente para crear y editar caracteres definidos por el usuario final (EUDC).

Estos caracteres personalizados permiten a los usuarios crear glifos personalizados asignados a puntos de código Unicode para su uso en documentos y aplicaciones. Sin embargo, los investigadores de seguridad han descubierto que esta utilidad aparentemente benigna puede ser armada para evitar el principal guardián de seguridad de Windows.

Archivo de la aplicación

Control de cuenta de usuario de Windows omitido

La vulnerabilidad proviene de configuraciones críticas integradas dentro del manifiesto de la aplicación de Eudcedit.exe. Dos etiquetas de metadatos específicas crean la escapatoria de seguridad:

– Indica a Windows que ejecute el binario con privilegios administrativos completos verdaderos – Permite la elevación automática sin indicaciones de UAC para binarios confiables cuando los usuarios ejecutan en el grupo de administradores.

Esta combinación resulta particularmente peligrosa. Cuando la UAC está configurada con configuraciones permisivas como “Elevar sin solicitar”, Windows eleva automáticamente eudcedit.exe de integridad media a alta sin mostrar ninguna advertencia de seguridad, Bahar dicho.

El ataque se desarrolla a través de una secuencia cuidadosamente elaborada que explota los mecanismos de manejo de archivos de la aplicación. Los atacantes comienzan lanzando el editor de caracteres privados, que se eleva automáticamente a una alta integridad.

Luego navegan a la funcionalidad de enlace de fuente dentro de la interfaz de la aplicación, generalmente se accede a través del menú Archivo.

La vulnerabilidad crítica se manifiesta cuando los usuarios seleccionan opciones de vinculación de fuentes y se les solicita guardar archivos. En esta coyuntura, el proceso EUDCEDIT.EXE elevado se puede manipular para ejecutar comandos arbitrarios.

Simplemente ingresando “PowerShell” en el diálogo del archivo, los atacantes pueden generar una sesión de PowerShell de alto privilegio que hereda el nivel elevado de integridad del proceso principal.

pantalla PowerShell

El enfoque de Microsoft para las derivaciones de la UAC sigue siendo consistente con los patrones históricos. Dado que UAC está diseñado como una característica de conveniencia en lugar de un límite de seguridad, la compañía generalmente no emite parches para las técnicas de derivación.

El bypass de EUDCedit.exe demuestra cómo los atacantes pueden armarse los servicios de sistemas legítimos para lograr objetivos maliciosos. La simplicidad y efectividad de esta técnica lo convierte en una preocupación significativa para los equipos de seguridad empresarial.

Equipe su SOC con el acceso completo a los últimos datos de amenazas de cualquiera. Obtenga una prueba gratuita de 14 días