Phishing se ha movido mucho más allá de los enlaces sospechosos. Hoy, los atacantes se esconden dentro de los archivos que los empleados confían más en; PDFS. En la superficie, parecen facturas, contratos o informes.

Pero una vez abierto, estos documentos pueden desencadenar scripts ocultos, redirigir a páginas de inicio de sesión falsas o robar en silencio las credenciales.

El peligro radica en lo convincentes que son. Los PDF a menudo pasan los filtros, se ven limpios para las herramientas antivirus y no son alarmas hasta que sea demasiado tarde. Es por eso que los PDF maliciosos se han convertido en uno de los puntos de entrada más efectivos para los atacantes, y uno de los más difíciles de detectar temprano.

Por qué los PDF se convirtieron en el arma favorita de un hacker

Desde la perspectiva de un atacante, los PDF ofrecen una combinación única de confianza y funcionalidad. Son críticos de negocios, intercambiados diariamente en todas las industrias y respaldados por casi todos los sistemas operativos. Eso los convierte en un vehículo de entrega confiable tanto para malware como para phishing.

Los riesgos provienen de varios factores técnicos:

Formato de confianza: los filtros de seguridad a menudo tratan a los PDF como de bajo riesgo en comparación con los ejecutables. Funcionalidad integrada: JavaScript, Forms y Links proporcionan múltiples puntos de entrada para el código malicioso. Software de explotación: Adobe Reader y otros espectadores regularmente enfrentan vulnerabilidades críticas. Alcance multiplataforma: el mismo archivo puede afectar los usuarios de Windows, MacOS, Linux o Mobile.

Esto significa que un PDF nunca es “solo un documento”. Sin análisis dinámico, los comportamientos dañinos, como el robo de credenciales, la persistencia o las conexiones de red, permanecen ocultos hasta la ejecución.

La forma más rápida de detectar PDF maliciosos

Los escaneos estáticos pueden confirmar que un archivo está “limpio”, pero no revelan lo que sucede una vez que se ejecuta. Es por eso que los analistas están adoptando cajas de arena interactivas como cualquier otra. Para probar los PDF en un entorno seguro y ver cómo se desarrolla todo el ataque en tiempo real.

Adjunto sospechoso de PDF analizado dentro de cualquiera.

Esto es lo que ofrece equipos de seguridad:

Veredictos más rápidos: el comportamiento malicioso se detecta en menos de 60 segundos, reduciendo el tiempo medio para detectar. Contexto para decisiones: no solo que un archivo es malicioso, sino cómo funciona, lo que ayuda a determinar las acciones de respuesta. Trabajo manual reducido: no es necesario cavar a través de scripts ofuscados o registros de tráfico crudo. Confianza en la respuesta: los analistas pueden rastrear cada paso del ataque, asegurando que no se pierda nada. Inteligencia procesable: los COI se extraen automáticamente, se asignan a Mitre ATT & CK y están listos para la integración SIEM/SOAR.

Detectar PDF maliciosos en segundos, reducir el tiempo de investigación y obtener COI instantáneos con Sandbox interactivo.Prueba cualquiera.

Caso real: un pdf peligroso que se ve legítimo

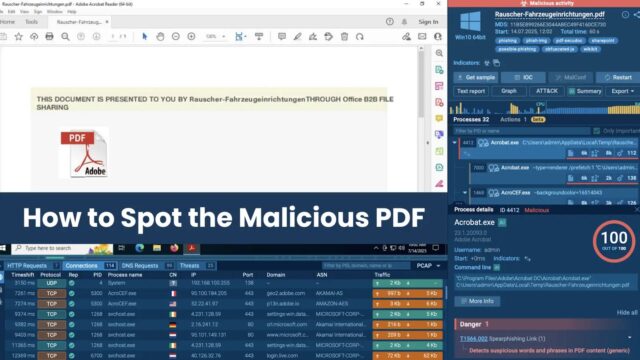

En una sesión de Sandbox de Any.run, se detonó un archivo sospechoso llamado Rauscher-Fahrzzeugeinrichtungen.pdf. En solo 60 segundos, el análisis marcó la actividad como maliciosa, sin dejar dudas sobre el veredicto.

Ver archivo PDF malicioso dentro de Sandbox

Veredicto rápido de procesos maliciosos por cualquiera.

La cadena de ataque completa apareció en el árbol de proceso. Cada proceso se asignó a técnicas ATT & CK, dando a los analistas una clara visibilidad de la ejecución, la persistencia y los intentos de robo de credenciales.

Ver la cadena de esta manera hace que sea fácil entender la intención del ataque y decidir sobre la respuesta correcta.

Enlace de Spearphishing expuesto dentro de cualquiera.

Sandbox también mostró la página de inicio de sesión de Microsoft falsa utilizada para robar credenciales, mostrando exactamente lo que la víctima vería.

Para los analistas, esto deja el riesgo al instante sin cavar a través del código y ayuda a comunicar la amenaza a equipos o administración no técnicos.

La página falsa de Microsoft aparece como resultado del ataque de phishing con el archivo adjunto PDF

Todos los COI relevantes, dominios, IP y hashs de archivo, se recolectaron automáticamente en un lugar, listos para alimentar las herramientas SIEM o SOAR. Esto ahorra tiempo a los analistas en la extracción manual y garantiza un bloqueo más rápido de amenazas similares.

COI relevantes extraídos por cualquiera.

Finalmente, la sesión podría exportarse como un informe estructurado con líneas de tiempo, etiquetas y detalles de comportamiento. Eso hace que sea sencillo informar a los gerentes, apoyar las necesidades de cumplimiento o compartir resultados con los clientes sin trabajo adicional.

Informe bien estructurado generado por cualquiera.

Lo que parecía un PDF de rutina resultó ser una campaña de phishing de robo de credenciales, totalmente expuesta en segundos.

Detener las amenazas de PDF antes de que se propagen

Los PDF maliciosos son una de las formas más fáciles de atacantes en las organizaciones, pero también una de las más rápidas para exponer con las herramientas adecuadas.

Con el sandbox interactivo de cualquiera, los analistas pueden detectar amenazas en segundos, reducir el tiempo de investigación y dar a las empresas la confianza de que los intentos de phishing se detienen antes de que ocurran el daño.

Prueba cualquiera. y vea qué tan rápido se descubren las amenazas reales en un entorno seguro