Una nueva y sofisticada ola de ataques cibernéticos atribuidos al notorio grupo APT37 (Reaper) de Corea del Norte está aprovechando el malware avanzado oculto dentro de los archivos de imagen JPEG para comprometer los sistemas de Microsoft Windows, señalando una evolución peligrosa en las tácticas de evasión y las técnicas de ataque sin archivo.

Los investigadores de seguridad del Genians Security Center (GSC) identificaron recientemente una nueva variante del infame malware Rokrat utilizado por APT37. A diferencia de las versiones anteriores, esta variante emplea un intrincado proceso de inyección de capas de carcasa de dos etapas diseñado para obstaculizar el análisis forense y evitar los controles de seguridad tradicionales.

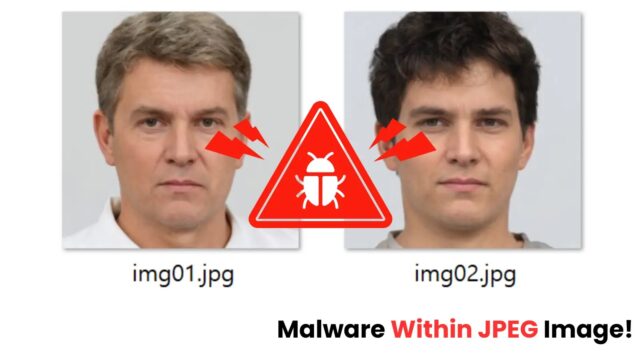

De particular preocupación es el uso de esteganografía por parte del grupo: el código malicioso se oculta dentro de lo que parecen ser archivos de imagen inocuos, lo que hace que la detección sea exponencialmente más desafiante para las defensas de punto final.

Proceso de infección de malware Rokrat mejorado de APT37

La campaña actual, observada principalmente en Corea del Sur, se distribuye a través de archivos comprimidos (por ejemplo, “inteligencia nacional y contrainteligencia manuscrito.zip”) que contiene enormes archivos Windows Shortcut (.lnk). Estos atajos incrustan varios componentes ocultos, que incluyen:

Un documento de señuelo legítimo. Shellcode y archivos de script. Los comandos de PowerShell están diseñados para descifrar y ejecutar más cargas útiles.

Al explotar la confianza del usuario en archivos aparentemente rutinarios, especialmente aquellos adjuntos a correos electrónicos o mensajes instantáneos, Apt37 maximiza la probabilidad de un compromiso exitoso.

Cadena de ataque

Una vez iniciado, esta cadena de varias etapas ejecuta un script por lotes que lanza PowerShell. El script decodifica una carga útil de shellcode cifrada utilizando operaciones XOR, inyectando el código malicioso en procesos de Windows de confianza como mspint.exe o notepad.exe.

Este enfoque sin archivo deja huellas forenses mínimas, lo que permite a los actores de amenaza evadir tanto antivirus basado en la firma como muchas soluciones heurísticas.

En un gran avance, el malware aprovecha la esteganografía al incorporar módulos Rokrat dentro de los archivos JPEG distribuidos a través de proveedores de almacenamiento en la nube como Dropbox y Yandex.

Por ejemplo, “Father.jpg” contiene datos de imagen válidos, pero un análisis cuidadoso revela que el código de shell encriptado oculto junto con el contenido fotográfico estándar.

El malware extrae el recurso JPEG y, después de una serie de pasos de decodificación de XOR, revela y ejecuta el malware Rokrat oculto, todo mientras evita sistemas de detección basados en archivos convencionales.

Rokrat continúa exfiltrando documentos de información, capturas de pantalla y datos de sesión de puntos finales infectados abusando de las API de nubes legítimas para la comunicación C2.

El uso de tokens de nube genuinos y cuentas registradas además de la atribución y frustra a los defensores que buscan patrones de tráfico sospechosos.

La agilidad técnica de APT37 se ve en su conmutación de objetivos de inyección (de msPaint.exe a notepad.exe a medida que evoluciona Windows) y el cuidadoso camuflaje de artefactos de desarrolladores como rutas PDB y nombres de cadena de herramientas (por ejemplo, “inyectshellcode” y “arma”).

Las cuentas en la nube atribuidas a los atacantes están vinculadas a las direcciones de correo electrónico de Yandex y los perfiles de redes sociales seudónimos, lo que complica los esfuerzos de seguimiento.

Esta campaña destaca la creciente necesidad de que los equipos de seguridad implementen soluciones avanzadas de detección y respuesta de punto final (EDR) centradas en el monitoreo de comportamiento en lugar de depender de firmas o reglas estáticas.

La capacitación regular de concientización del usuario, la gestión estricta de punto final y el monitoreo proactivo del tráfico de servicios en la nube ahora son armas esenciales en la lucha contra las amenazas patrocinadas por el estado.

Genianos informe Subraya que, a medida que los actores de amenaza refinan sus técnicas, especialmente a través de la esteganografía y los métodos sin archivo, las estrategias de defensa proactivas y adaptativas deben mantener el ritmo para mitigar estos riesgos en evolución.

Integre cualquiera. Pruebe 50 búsquedas de prueba gratuitas