Desde su primera aparición a principios de este año, la puerta trasera Toneshell ha demostrado una notable capacidad de adaptación, jugada por el grupo Mustang Panda para mantener una posición duradera en entornos específicos.

Esta última variante, descubierta a principios de septiembre, llega oculta dentro de los DLL de forma lateral junto con ejecutables legítimos.

Entregado a través de archivos comprimidos que pretenden contener documentos inocuos, la puerta trasera se activa cuando el proceso del host desencadena la DLL maliciosa, iniciando una rutina de infección cuidadosamente orquestada que evade la inspección cursoria.

En su implementación típica, el archivo, a menudo nombrado con títulos localizados o temáticos políticos, contiene el ejecutable de cargador legítimo y una carga útil DLL renombrada.

Tras la ejecución, el DLL investiga su entorno para los artefactos de sandbox, incluidos los nombres de procesos y las rutas de archivos asociadas con soluciones de seguridad, antes de continuar.

Si pasan estas verificaciones, el malware se copia en una subcarpeta recientemente creada en el directorio AppData del usuario, junto con varias bibliotecas de tiempo de ejecución de Microsoft Visual C ++.

Los analistas de Intezer señalaron que esta secuencia asegura que la puerta trasera se ejecute desde una ubicación con menos probabilidades de atraer el escrutinio, mezclando la estructura normal del perfil de usuario.

Una vez reubicado, la puerta trasera establece la persistencia al interactuar directamente con el servicio COM de programador de tareas de Windows.

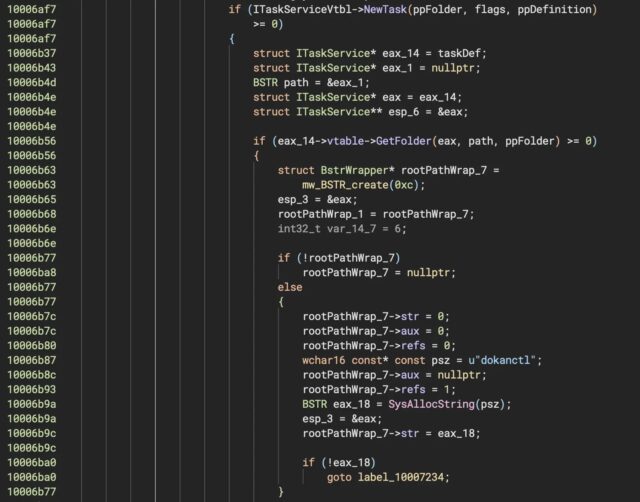

Investigadores intezer identificado que el malware aprovecha las interfaces ITASKService e IreGisteredTask para crear una tarea programada llamada “Dokanctl” en la carpeta raíz.

Esta tarea está configurada para iniciar el ejecutable malicioso cada minuto, asegurando la reinfección casi continua incluso si el proceso termina.

La definición de tarea establece la ruta de acción al SVCHOST COPIADO dentro de AppData, disfrazando efectivamente como un proceso de Windows legítimo.

Creación de tareas (fuente – Intezer)

El impacto de esta innovación es de gran alcance. Al abusar del servicio COM de programador de tareas en lugar de confiar en las claves de ejecución del registro o la instalación del servicio, la puerta trasera evita las heurísticas de detección bien conocidas.

Además, dado que la tarea programada aprovecha las bibliotecas de sistemas existentes, las herramientas de seguridad sin análisis de comportamiento profundo pueden pasar por alto la modificación.

El mecanismo de persistencia de Toneshell depende de algunas líneas de código personalizado que instancian e interactúen con las interfaces COM.

Después de que CoinitializeEx tenga éxito, el malware llama:-

COMPTR TaskService; HRESULT HR = TaskService.CoCreateInstance (__ uuidof (tareas scheduler)); if (Succeeded (hr)) {tareas de servicio-> conectar (_variant_t (), _variant_t (), _variant_t (), _variant_t ()); Comptr rootfolder; TaskService-> GetFolder (_BStr_t (l “\\”), & rootfolder); CCOMPTR EXISTTASK; rootfolder-> getTask (_BStr_t (l “dokanctl”), y existente); if (! EXISTTASK) {CCOMPTR TARKDEF; TaskService-> Newtask (0, y TaskDef); Desencadenantes CCOMPTR; taskdef-> get_triggers (y disparadores); Activador CCOMPTR; disparadores-> create (task_trigger_time, & disparador); // Configure el disparador por cada minuto de acciones CCOMPTR; taskdef-> get_actions (y acciones); Acción CCOMPTR; Acciones-> Create (Task_Action_Exec, & Action); CCOMPTR EXEC; Action-> QueryInterface (& Exec); ejecut-> put_path (_BStr_t (l “%appData%\\ svchosts.exe”)); RootFolder-> RegisterTaskDefinition (_BStr_T (l “doKanctl”), taskdef, task_create_or_update, _variant_t (), _variant_t (), task_logon_interactive_token, _variant_t (), nullptr); }}

Este enfoque demuestra una comprensión matizada de Windows -Internals, lo que permite que la puerta trasera persista con una huella mínima.

La dependencia de las interfaces COM también evita la detección simple basada en archivos, ya que el ejecutable real se invoca a través del programador en lugar de ejecutar directamente en el inicio.

A medida que las organizaciones apuntalan las defensas contra Toneshell, el monitoreo de las interacciones anómalas basadas en el planificador de tareas basadas en COM se volverá cada vez más crucial.

Aumente su SOC y ayude a su equipo a proteger su negocio con inteligencia gratuita de amenazas de primer nivel: Solicitar prueba de prueba premium de búsqueda TI.