El reciente parche de Microsoft para la vulnerabilidad de BadSuccessor (CVE-2025-53779) ha cerrado con éxito la ruta de escalada de privilegios directos, pero los investigadores de seguridad advierten que la técnica subyacente sigue siendo viable para atacantes sofisticados.

Si bien el parche previene la escalada de administración de dominio inmediato a través de enlaces de la cuenta de servicio gestionado delegado unilateral (DMSA), los actores de amenaza aún pueden explotar la mecánica fundamental para la recolección de credenciales y el movimiento lateral en entornos de directorio activos comprometidos.

Control de llave

1. CVE-2025-53779 Patch aplica enlaces mutuos DMSA-cuenta en el KDC, bloqueando las escaladas de privilegios unilateral.

2. La mecánica de DMSA todavía permite capturas de credenciales y vertederos.

2. Mitigante parchando los servidores.

La vulnerabilidad de BadSuccessor originalmente permitía a los usuarios de bajo privilegio alcanzar los privilegios de administración de dominios instantáneos al abusar del nuevo tipo de cuenta DMSA de Windows Server 2025.

Al crear un DMSA controlado y vincularlo con cuentas de alto privilegio, los atacantes podrían heredar los privilegios efectivos y las claves de Kerberos sin requerir cambios de membresía del grupo o herramientas exóticas.

La técnica explotó cómo el Centro de distribución de clave (KDC) trató a DMSA vinculado como sucesores durante la autenticación, fusionando los privilegios de objetivos en el Certificado de Atributo de Privilegios de DMSA (PAC) y devolviendo paquetes de credenciales que contienen las claves de autenticación del objetivo.

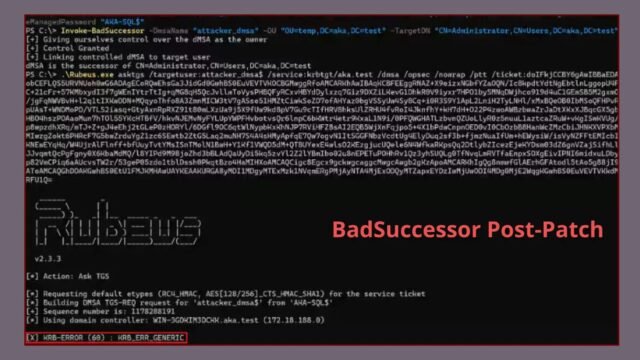

Badsuccessor post-parch

La implementación del parche de Microsoft se centra en la validación de nivel de KDC en lugar de la protección de atributos del lado del directorio.

Akamai informes que los cambios de KDCSVC.DLL ahora requieren un enlace mutuo entre DMSA y cuentas de destino, reflejando patrones de migración legítimos.

Sin embargo, este mecanismo de aplicación aún permite dos primitivas de ataque crítico que los defensores deben monitorear. El primer primitivo permite la adquisición de credenciales y privilegios como una alternativa a los ataques de credenciales en la sombra.

Cuando los atacantes controlan tanto un principal objetivo como un DMSA, pueden establecer un emparejamiento mutuo para solicitar boletos DMSA.

Error Al autenticar un DMSA con un enlace unilateral: la falla ocurre en la emisión de boletos

Este enfoque ofrece varias ventajas: actuar con los privilegios objetivo al usar la identidad de DMSA para la evasión, obtener claves objetivo de manera más confiable que los ataques de querberoasting y generar diferentes firmas de telemetría centradas en modificaciones de enlaces y emisión de boletos (TGT) para el DMSA.

El segundo primitivo proporciona una alternativa DCSYNC para el vertido de credenciales en dominios ya comprometidos.

En lugar de utilizar técnicas tradicionales basadas en replicación, los atacantes pueden aprovechar la mecánica de los badsuccessor para extraer las claves principales a través de procesos normales de emisión de boletos.

Este enfoque genera distintas firmas de comportamiento que pueden evitar los mecanismos de detección existentes diseñados para los métodos de vertido de credenciales convencionales.

Mitigaciones

Las estrategias de detección deben centrarse en la auditoría de las listas de control de acceso al sistema (SACLS) para los cambios en los atributos de la creación y el enlace de migración de DMSA.

Los indicadores de comportamiento incluyen intentos repetidos de recuperación de contraseña DMSA dentro de los plazos cortos, usuarios habilitados inesperadamente vinculados a DMSA y cuentas previamente deshabilitadas que reciben nuevas asociaciones de DMSA.

Las organizaciones deben priorizar los controladores de dominio de Windows Servidor 2025 mientras revisan los permisos de la unidad organizacional y el ajuste de los controles de delegación de DMSA solo a los administradores de nivel 0.

La evolución del badsuccessor de la vulnerabilidad a la técnica persistente resalta un desafío de la industria más amplio donde los parches cierran las rutas de explotación específicas mientras la mecánica de ataque subyacente sigue siendo explotable.

Los equipos de seguridad deben adaptar sus capacidades de monitoreo y detección para tener en cuenta estos vectores de amenazas evolucionados, reconociendo que los atacantes sofisticados continuarán aprovechando las relaciones DMSA para la adquisición de credenciales y el movimiento lateral incluso en entornos parchados.

¡Encuentra esta historia interesante! Séguenos LinkedIn y incógnita Para obtener más actualizaciones instantáneas.