Los actores de amenazas que abusaron de Google Classroom realizó una campaña de phishing a gran escala para distribuir más de 115,000 correos electrónicos maliciosos a más de 13,500 organizaciones a nivel mundial.

La campaña descubierta por el punto de control se desarrolló en cinco olas distintas entre el 6 y el 12 de agosto de 2025, y armó la plataforma educativa confiable para evitar los filtros de seguridad convencionales.

El ataque dirigió a las organizaciones en varias industrias en América del Norte, Europa, Oriente Medio y Asia.

La efectividad de la campaña se origina en su abuso de un servicio legítimo y confiable. Los atacantes crearon “aulas” falsas y enviaron invitaciones de la dirección de correo electrónico oficial (correos electrónicos protegidos).

Debido a que los correos electrónicos se originaron en un dominio válido de Google, tenían más probabilidades de evitar las puertas de enlace de seguridad que dependen de la reputación del remitente y las reglas de filtrado estándar.

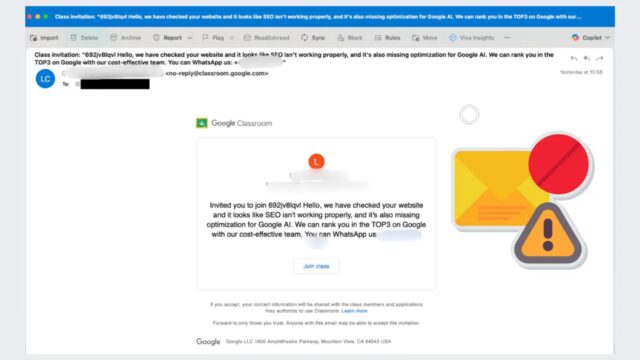

Phishing Correo electrónico Aprovechando el aula de Google

En lugar de contenido educativo legítimo, las invitaciones maliciosas contenían señuelos comerciales no relacionados. Como se ve en muestras de los correos electrónicos de phishing, los mensajes ofrecían servicios como optimización de SEO o lanzamientos para la reventa de productos, dijo Check Point en un informe Compartido con Cyber Security News.

Una de esas señuelas decía: “Hola, hemos revisado su sitio web y parece que SEO no funciona correctamente … podemos clasificarlo en el top3 en Google”.

El objetivo final era trasladar la conversación a un canal no supervisado. Cada correo electrónico solicitó al destinatario a contactar a los estafadores a través de un número de teléfono de WhatsApp, una táctica clásica de ingeniería social diseñada para evadir los controles de seguridad empresariales y llevar a las posibles víctimas a los esquemas de fraude.

SECUENTES DESCRIPCIONES15,000+ correos electrónicos de phishing enviados en cinco oleadas entre el 6 al 12 de agosto de 2025. Targets13,500+ organizaciones en todo el mundo en varias industrias en América del Norte, Europa, Medio Oriente y Asia. Invitaciones en el aula de Google de asia. para mover la conversación a un canal no supervisado. Métodos de entrega de entrega del sistema legítimo de invitación a salón de clases de Google para enviar correos electrónicos de un dominio de Google confiable, evitando los filtros de seguridad de correo electrónico tradicionales. Phishing Correo electrónico Aprovechando el aula de Google

La operación demostró una escala y coordinación significativas, entregando un alto volumen de correos electrónicos en solo una semana. El uso de una herramienta de colaboración ampliamente utilizada como Google Classroom permitió a los atacantes llegar a una audiencia amplia y multisector con un esfuerzo inicial mínimo.

Para contrarrestar tales amenazas, los expertos en seguridad recomiendan las siguientes medidas:

Mejorar la capacitación del usuario: educar a los empleados para que analicen todas las invitaciones inesperadas, incluso las de los servicios de confianza. La presencia de ofertas comerciales o solicitudes no contextuales para comunicarse a través de aplicaciones de mensajería personal debe tratarse como banderas rojas principales. Implemente la prevención avanzada de amenazas: utilice soluciones de seguridad modernas, impulsadas por la IA, que puedan analizar el contexto y la intención de un mensaje, en lugar de depender únicamente de la reputación del remitente. Extienda la seguridad a las herramientas de colaboración: asegúrese de que la protección de phishing se extienda más allá del correo electrónico a todas las aplicaciones y las plataformas de colaboración basadas en la nube utilizadas dentro de la organización.

A medida que los atacantes continúan innovando, las organizaciones deben adoptar una estrategia de defensa de varias capas capaz de detectar y neutralizar amenazas que se esconden a la vista.

¡Encuentra esta historia interesante! Séguenos LinkedIn y incógnita Para obtener más actualizaciones instantáneas.