Los ciberdelincuentes están aprovechando cada vez más la infraestructura del servidor privado virtual (VPS) para orquestar ataques sofisticados contra plataformas de software como servicio (SAA), explotando el anonimato y la reputación limpia de estos servicios de alojamiento para evitar los controles de seguridad tradicionales.

Una campaña coordinada identificada a principios de 2025 demostró cómo los actores de amenaza abusan sistemáticamente de proveedores de VPS como Hyonix, Host Universal, MeVspace y Hivelocity para comprometer las cuentas de correo electrónico empresariales y establecer un acceso persistente a los sistemas organizacionales.

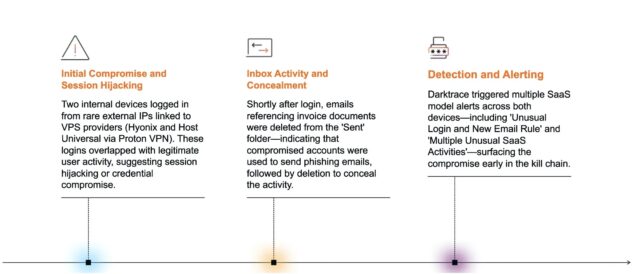

La metodología de ataque se centra en las técnicas de secuestro de sesiones, donde los atacantes utilizan credenciales comprometidas para iniciar sesión en cuentas SaaS de la infraestructura alojada en VPS.

Línea de tiempo de la actividad para el caso 1 – Inicios de sesión de VPS inusuales y eliminación de correos electrónicos de phishing (fuente – DarkTrace)

Este enfoque permite a los actores maliciosos eludir las medidas de seguridad basadas en la geolocalización al aparecer como un tráfico legítimo de los proveedores de alojamiento de confianza.

La reputación de IP limpia asociada con instancias VPS recientemente aprovisionadas permite a los atacantes evadir los sistemas de detección convencionales de la lista negra basados en la lista negra, lo que hace que sus actividades se combinen sin problemas con las operaciones comerciales normales.

Línea de tiempo de actividad para el caso 2 – Campaña de phishing de la bandeja de entrada coordinada y campaña de phishing saliente (fuente – Darktrace)

Investigaciones recientes que abarcan marzo a mayo de 2025 revelaron un aumento en las actividades anómalas de inicio de sesión originadas del número de sistema autónomo de Hyonix (ASN AS931), con actores de amenazas que demuestran una notable consistencia en sus patrones de ataque en múltiples entornos de víctimas.

Analistas de DarkTrace identificado Actividades sospechosas que incluyen escenarios de viaje improbables en los que los usuarios parecían acceder a cuentas simultáneamente desde ubicaciones geográficas distantes, lo que indica signos claros de compromiso de credencial y secuestro de sesiones.

La sofisticación de la campaña se extiende más allá del acceso inicial, incorporando técnicas de derivación de autenticación multifactor (MFA) a través de la manipulación de tokens y la creación sistemática de reglas de correo electrónico ofuscadas diseñadas para mantener el sigilo.

Los atacantes establecieron la persistencia creando reglas de bandeja de entrada con nombres mínimos o genéricos para evitar la detección durante las auditorías de seguridad de rutina, redirigiendo o eliminando automáticamente los correos electrónicos entrantes para ocultar sus actividades maliciosas.

Mecanismos avanzados de persistencia y evasión

Los actores de amenaza demostraron una comprensión avanzada de los sistemas de seguridad de correo electrónico mediante la implementación de técnicas de manipulación de reglas de bandeja de entrada específicas que operan por debajo del umbral del monitoreo de seguridad típico.

Las reglas maliciosas se dirigen específicamente a correos electrónicos que contienen información organizacional confidencial, incluidas las comunicaciones del personal VIP y los documentos financieros.

El análisis técnico reveló el uso de la técnica MITER ATT & CK T1098.002 (reglas de correo electrónico de intercambio) combinados con T1071.001 (protocolos web) para las operaciones de comando y control.

Los indicadores clave de compromiso incluyen direcciones IP 38.240.42 (.) 160 y 194.49.68 (.) 244 asociadas con la infraestructura de Hyonix, junto con 91.223.3 (.) 147 de Mevspace Poland.

Los atacantes emplearon técnicas de flujo de dominio para la resiliencia de infraestructura mientras mantienen la seguridad operativa a través de actividades cuidadosamente cronometradas que coincidieron con las sesiones legítimas de los usuarios, enmascarando efectivamente su presencia dentro de las comunicaciones comerciales normales.

Aumente su SOC y ayude a su equipo a proteger su negocio con inteligencia gratuita de amenazas de primer nivel: Solicitar prueba de prueba premium de búsqueda TI.