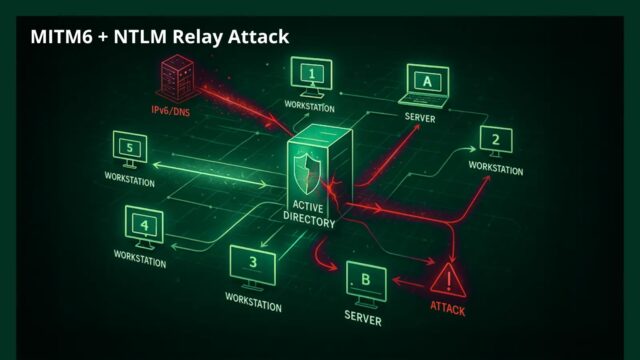

Una cadena de ataque sofisticada que combina MITM6 con técnicas de retransmisión NTLM para lograr un compromiso completo del dominio del dominio de Active Directory.

El ataque explota el comportamiento predeterminado de la autoconfiguración de IPv6 de Windows, lo que permite a los atacantes escalar desde el acceso a la red a los privilegios de administración de dominio en minutos.

Control de llave

1. Abusa de Windows IPv6 Auto-Config y la cuota de cuenta de 10 máquinas de AD para el compromiso de dominio.

2. Utiliza MITM6 + NTLMRELAYX para crear cuentas maliciosas con RBCD para alcanzar el administrador del dominio rápidamente.

3. FIJAR: Desactive IPv6, establezca MS-DS-MachineAcCountquota = 0, habilite la firma, implementa la Guardia DHCPV6.

Esta técnica plantea riesgos significativos para las organizaciones que ejecutan entornos estándar de Windows, ya que aprovecha los protocolos incorporados en lugar de requerir malware o exploits de día cero.

Ataque de configuración automática IPv6

La resolución informa que el ataque de MITM6 se dirige a un comportamiento fundamental de Windows: solicitudes automáticas de DHCPV6 enviados cuando los sistemas arrancan o se conectan a redes.

Incluso en organizaciones que no usan activamente IPv6, las máquinas de Windows priorizan la configuración de IPv6 a través de IPv4, creando una superficie de ataque explotable.

Los atacantes implementan la herramienta MITM6 para actuar como un servidor Rogue DHCPV6, respondiendo a estas solicitudes y asignando direcciones de servidor DNS malicioso a las máquinas de víctimas.

El comando sudo mitm6 -d target.local –No -ra establece al atacante como el servidor DNS autorizado para el dominio de destino.

Cadena de ataque

La cadena de ataque continúa con NTLMRELAYX desde el kit de herramientas de Impacket, que intercepta los intentos de autenticación de NTLM a través de la falsificación de WPAD (Proxy Web Proxy Auto-Descosvery).

La herramienta se ejecuta: sudo impacket -ntlmrelayx -ts -6 -t ldaps: //target.local -wh falsewpad –Add -computer –delegate -access, creando cuentas informáticas maliciosas y configurando la delegación restringida basada en recursos (RBCD).

La configuración predeterminada de MS-DS-MachineAccountquota de Active Directory permite a cualquier usuario autenticado agregar hasta 10 cuentas de máquina, permitiendo a los atacantes crear objetos de computadora controlados, lee el informe.

Estas cuentas pueden modificar su atributo MSDS-ALLOWEDTOACTONBEHALFOFOTHOTERIentity, permitiendo suplantación de cuentas privilegiadas, incluidos los administradores de dominios.

Recomendaciones

El impacto del ataque se extiende mucho más allá del compromiso de la red inicial. Una vez que tiene éxito, los atacantes pueden extraer hashes NTLM usando secretsdump.py “Target.local/User: (correos electrónicos protegidos)” y realizar movimiento lateral con herramientas como CrackMapExec: CrackMapexec SMB 10.0.0.1/8 -U Administrador -H 1F937B21E2E0A0D3D3F7CF58C8ADE -SHARE.

Tomar el control de las máquinas comprometidas

Las organizaciones enfrentan graves consecuencias, incluido el compromiso de dominio completo, el robo de credenciales, la interrupción del servicio y la posible exfiltración de datos.

La naturaleza sigilosa del ataque hace que la detección sea desafiante, ya que abusa de los protocolos legítimos de Windows.

Las estrategias de mitigación crítica incluyen deshabilitar IPv6 cuando no es necesario, configurar MS-DS-MachineAcCountquota = 0 para evitar la creación de cuentas informáticas no autorizadas y hacer cumplir la firma de SMB y LDAP para evitar ataques de retransmisión.

Las defensas a nivel de red deben implementar la protección DHCPV6 en los interruptores y los enrutadores para bloquear los anuncios de IPv6 no autorizados.

Este ataque demuestra cómo las configuraciones predeterminadas pueden crear vulnerabilidades de seguridad significativas, enfatizando la necesidad de endurecimiento proactivo de los entornos de Active Directory y el monitoreo continuo de los servicios de redes de red.

Detonar de forma segura archivos sospechosos para descubrir amenazas, enriquecer sus investigaciones y reducir el tiempo de respuesta de incidentes. Comience con una prueba de Sandbox Anyrun →