APT Sidewinder, un actor de amenaza persistente que se cree que se origina en el sur de Asia, ha lanzado una sofisticada campaña de recolección de credenciales dirigida a entidades gubernamentales y militares en Bangladesh, Nepal, Turquía y países vecinos.

El grupo ha demostrado una notable adaptabilidad en sus técnicas de phishing, creando réplicas convincentes de portales oficiales de inicio de sesión para robar credenciales de autenticación confidenciales de objetivos de alto valor.

La campaña aprovecha principalmente los ataques de phishing de lanza a través de documentos armados y enlaces maliciosos que imitan las comunicaciones del gobierno legítimas.

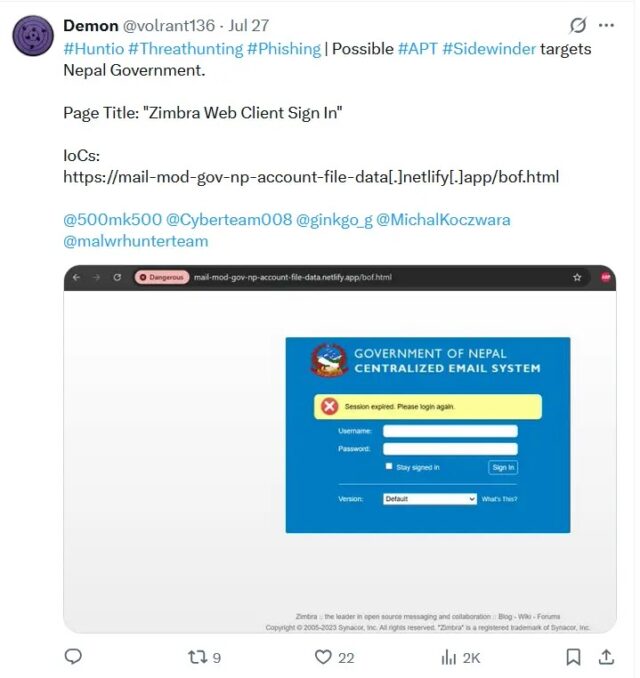

Ataque de phishing compartido por Demon que muestra la página de inicio de sesión para ‘Gobierno de Nepal’ (fuente – Hunt.io)

Al hacerse pasar por instituciones de confianza, los actores de amenaza engañan con éxito a las víctimas para que ingresen sus credenciales sobre páginas de inicio de sesión fraudulentas diseñadas para capturar y exfiltrar datos de autenticación a servidores controlados por los atacantes.

Los analistas de Hunt.io identificaron la operación después de investigar un ataque de phishing dirigido al Ministerio de Defensa de Nepal, lo que condujo al descubrimiento de una infraestructura más amplia que abarca múltiples países y agencias gubernamentales.

La investigación reveló más de una docena de dominios de phishing, cada uno cuidadosamente elaborado para imitar a diferentes agencias, incluidos DGDP, DGFI, la policía de Bangladesh y los contratistas de defensa turcos como Aselsan y Roketsan.

Los atacantes demuestran una seguridad operativa sofisticada al utilizar servicios de alojamiento gratuitos como Netlify y Pages.dev para implementar rápidamente la infraestructura de phishing mientras mantiene la redundancia en múltiples puntos finales de colección.

Atribución APT SideWinder para ‘netlify (.) Aplicación de X Post que muestra la reutilización de infraestructura similar (fuente – Hunt.io)

Este enfoque les permite establecer rápidamente nuevos vectores de ataque cuando los dominios existentes se detectan y bloquean.

Análisis de infraestructura y métodos de recolección de credenciales

El análisis técnico revela el enfoque sistemático de APT Sidewinder para la recolección de credenciales a través de la infraestructura de recolección centralizada.

El grupo emplea dos dominios de exfiltración de credenciales primarias: buzón3-inbox1-bd.com y bailbox-inbox-bd.com, ambos resolviendo la dirección IP 146.70.118.226 alojada por M247 Europe SRL en Frankfurt, Alemania.

Las páginas de phishing utilizan mecanismos sofisticados posteriores a la solicitud para transmitir silenciosamente credenciales robadas. Por ejemplo, una página de inicio de sesión de Zimbra falsa alojada en Mail-Mod-Gov-NP-Count-file-Data.netlify.App contiene un código JavaScript que envía credenciales de usuario a https://mailbox3inbox1-bd.com/3456.php a través de envíos de formulario oculto.

El código fuente de HTML mantiene títulos auténticos como “Zimbra Web Client Reg en” para mejorar la credibilidad mientras se ejecuta operaciones de backend maliciosas.

La campaña demuestra la reutilización de infraestructura en diferentes escenarios de orientación, con scripts de backend consistentes como /2135.php y /idef.php que se implementa en múltiples kits de phishing.

Este enfoque basado en plantillas indica capacidades de implementación automatizadas, lo que permite a los actores de amenaza escalar rápidamente sus operaciones mientras mantienen la continuidad operativa incluso cuando las URL individuales están comprometidas o bloqueadas.

Equipe a su SOC con el acceso completo a los últimos datos de amenazas de cualquiera. Obtenga una prueba gratuita de 14 días