Una sofisticada campaña de malware denominada “Efimer” se ha convertido en una amenaza significativa para los usuarios de criptomonedas de todo el mundo, empleando un enfoque de múltiples vectores que combina sitios web comprometidos de WordPress, torrentes maliciosos y campañas de correo electrónico engañosas.

Detectado por primera vez en octubre de 2024, este troyano de tipo clipanker ha evolucionado de un simple robador de criptomonedas a una infraestructura maliciosa integral capaz de autopropagación y distribución generalizada.

El nombre del malware se deriva de un comentario encontrado dentro de su script descifrado, y su objetivo principal se centra en el robo de criptomonedas a través de la manipulación del portapapeles.

Cuando los usuarios copian direcciones de billetera de criptomonedas, Efimer las reemplaza en silencio con direcciones controladas por atacantes, transacciones de secuestro efectivamente.

Más allá de su funcionalidad central, el malware demuestra una notable versatilidad al incorporar módulos adicionales para el compromiso del sitio de WordPress, la recolección de direcciones de correo electrónico y la distribución de spam.

Correo electrónico spam (fuente – Securelist)

Analistas de seguridad identificado Ese Efimer ha impactado a más de 5,000 usuarios en múltiples países, con Brasil experimentando la mayor concentración de ataques que afectan a 1,476 usuarios.

El alcance del malware se extiende por India, España, Rusia, Italia y Alemania, lo que indica un panorama de amenazas globales.

Lo que distingue a Efimer del malware convencional es su capacidad para establecer una infraestructura maliciosa completa, permitiendo ataques sostenidos y la expansión continua de su base de víctimas.

Los vectores de ataque demuestran técnicas sofisticadas de ingeniería social. Las campañas de correo electrónico se hacen pasar por abogados de las principales empresas, reclamando falsamente la infracción de la marca registrada y amenazando acciones legales a menos que los destinatarios cambien sus nombres de dominio.

Estos correos electrónicos contienen archivos ZIP protegidos con contraseña con nombres como “Demand_984175.zip” que contiene archivos WSF maliciosos.

La variable P_Timer (fuente – SecurElist)

Simultáneamente, los atacantes comprometen los sitios de WordPress para publicar torrentes de películas falsas, particularmente apuntando a lanzamientos populares como “Sinners 2025”, que contienen archivos ejecutables disfrazados de reproductores multimedia.

Mecanismo de infección técnica y persistencia

El proceso de infección comienza cuando las víctimas ejecutan los archivos WSF o exe maliciosos, lo que provoca una implementación compleja de varias etapas.

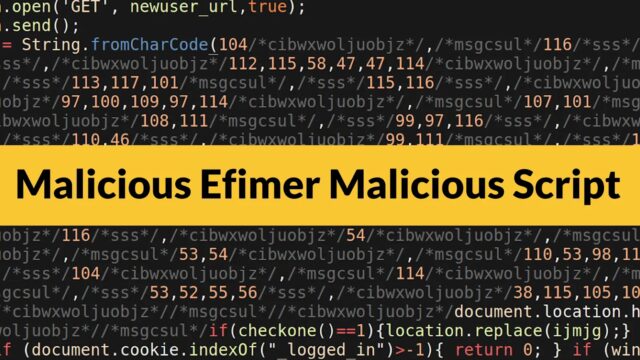

El ciclo de operación del script involucra tanto el código de fuerza bruta como el controlador para su lógica central (fuente-Securelist)

Tras la ejecución, Efimer primero verifica los privilegios del administrador al intentar escribir en un archivo temporal en C: \ Windows \ System32 \ WSF_ADmin_Test.tmp.

Si tiene éxito, el malware agrega exclusiones al defensor de Windows para la carpeta C: \ Users \ public \ Controller y los procesos del sistema, incluidos CMD.exe y el script WSF en sí.

El malware establece la persistencia a través de diferentes métodos dependiendo de los privilegios del usuario. Para usuarios privilegiados, crea una tarea programada utilizando un archivo de configuración Controller.xml, mientras que los usuarios limitados reciben entradas de registro en HKCU \ Software \ Microsoft \ Windows \ CurrentVersion \ Run \ Controller.

La carga útil central, controlador.js, opera como el componente primario de troyano, monitoreando continuamente los contenidos del portapapeles cada 500 milisegundos mientras implementa técnicas de evasión sofisticadas, incluida la terminación inmediata si el administrador de tareas se detecta en ejecución.

La infraestructura de comunicación de Efimer se basa en la red Tor, descargando el servicio de proxy TOR de múltiples URL codificadas alojadas en sitios comprometidos de WordPress.

El malware genera GUID únicos después del formato “VS1A-” para la identificación de víctimas y mantiene la comunicación con los servidores de comando y control a intervalos de 30 minutos para evitar la detección al tiempo que garantiza la conectividad persistente.

Equipe su SOC con el acceso completo a los últimos datos de amenazas de cualquiera. Obtenga una prueba gratuita de 14 días