Los investigadores explotaron CVE-2025-38001, una vulnerabilidad de uso de uso previamente desconocido (UAF) en la disciplina de colas de Linux HFSC, para comprometer todas las instancias de Google Kernelctf (LTS, COS y Mitigation), así como los sistemas de Debian 12 completamente parcheados.

Su trabajo anotó un estimado de $ 82,000 en recompensas acumulativas y subraya la importancia continua de la auditoría de código en profundidad más allá de la confusa automatizada.

Control de llave

1. Error de duplicación de paquetes de Netem en HFSC QDISC más Limitación de la velocidad TBF convertida en un bucle Rbtree infinito en un uso confiable sin uso.

2. Un truco de copia de puntero rbtree causó una escritura de página-UAF y arbitraria.

3. Root lograda en Debian 12 y en todas las instancias de Google Kernelctf; arreglo disponible.

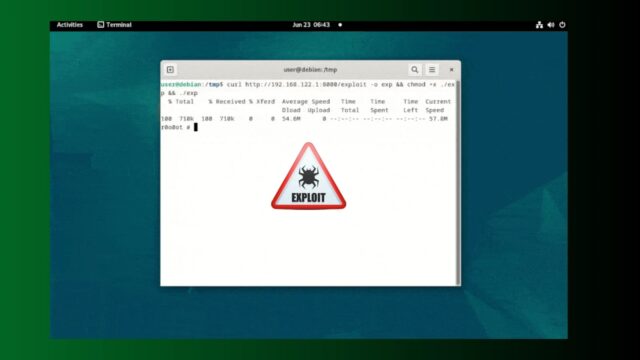

Exploit de raíz del núcleo de Linux

De acuerdo a investigadores D3VIL y FizzBuzz101, el exploit se basa en la falla lógica en hfsc_enqueue () que permite que una clase se inserta dos veces en la rbtree “elegible” de HFSC cuando se usa junto con la función de duplicación de paquetes de Netem QDISC:

La opción duplicada de Netem desencadena una llamada reentrante a hfsc_enqueue (), haciendo que init_ed () se ejecute dos veces y cree un rbtree cíclico.

Normalmente, el bucle infinito resultante en hfsc_dequeue () colgaría el núcleo, pero al apilar un QDISC TBF en la raíz con una tasa extremadamente baja, los investigadores evitan las operaciones de dequeue el tiempo suficiente para liberar la clase y activar una UAF cuando se inserta una nueva clase.

La explotación de la UAF requirió un innovador primitivo de copia de puntero basado en transformaciones de rbtree controladas.

Después de liberar el nodo de clase duplicada y superponer su memoria con el vector de página de un anillo de paquetes (PGV), el equipo aprovechó eltree_insert (), eltree_remove () y el linux rbtree reequilibre de las rutinas de un pegv a otra a otro. La secuencia:

Activar doble inserción y clase gratuita 2: 1. Rocíe los vectores de dos páginas en la ranura liberada, forjando los nodos rbtree para apuntar a páginas controladas por el usuario. Inserte la Clase 2: 2 para filtrar su dirección El_Node. Actualizar Clase 2: 2 Para reequilibrar y sobrescribir la primera entrada de Vector de la página de destino con un puntero a la página controlada por el atacante. Eliminar Clase 2: 2 para propagar el puntero a la víctima PGV a través de RB_ERASE (), produciendo una página-UAF.

Una vez que se estableció la página-UAF, reasignar a través de Packet_Mmap () y Unmapping (MunMap ()) controlado (MunMap ()) permitió a los atacantes liberar la página compartida prematuramente.

Una reutilización rápida de la página liberada con estructuras de archivos SignalFd habilitó primitivas arbitrarias de escritura arbitrarias, que culminó en sobrescrituras de credenciales que otorgaron raíz tanto en Debian 12 como en los diversos entornos de kernelctf.

Este exploit destaca que incluso los supervisiones lógicas sutiles en los QDISC del núcleo pueden conducir a potentes UAF y ataques solo de datos sin depender de las cadenas clásicas de ROP.

La vulnerabilidad fue parcheada en Commit AC9FE7DD8E730A103AE4481147395CC73492D786, y CVE-2025-38001 ha sido asignado.

Se insta a los mantenedores de kernel y los proveedores de distribución a garantizar la implementación oportuna de la solución, mientras que los investigadores deben continuar complementando la confusión automatizada con revisiones de código manual, particularmente en subsistemas complejos como el control del tráfico, para evitar exploits igualmente sofisticados.

Integre cualquiera. Pruebe 50 búsquedas de prueba gratuitas